Angry Birds and 'leaky' phone apps targeted by NSA and GCHQ for user data

Các cơ quan gián điệp Mỹ và Anh do thám các dữ liệu thương mại

Các chi tiết có thể bao gồm tuổi tác, địa điểm và khuynh hướng tình dục

Các tài liệu cũng tiết lộ các công cụ ngắm đích chống lại các điện thoại cá nhân

• US and UK spy agencies piggyback on commercial data

• Details can include age, location and sexual orientation

• Documents also reveal targeted tools against individual phones

by James Ball, theguardian.com, Tuesday 28 January 2014 07.51 GMT

Theo: http://www.theguardian.com/world/2014/jan/27/nsa-gchq-smartphone-app-angry-birds-personal-data

Bài được đưa lên Internet ngày: 28/01/2014

Lời người dịch: Các cơ quan tình báo Mỹ và Anh - NSA và GCHQ, đã sử dụng các công ty, các ứng dụng, kể cả các ứng dụng trò chơi trên các điện thoại di động cầm tay để thu thập ồ ạt các dữ liệu của người sử dụng trên thế giới. Vài trích đoạn: “Trong thực tế, hầu hết các site mạng xã hội chính, như Facebook và Twitter, dải các hình chụp xác định siêu dữ liệu về địa điểm (được biết tới như là các dữ liệu EXIF) trước khi xuất bản. Tuy nhiên, việc phụ thuộc vào khi nào điều này được thực hiện trong khi tải lên, các dữ liệu đó có thể vẫn còn, ngắn gọn, sẵn sàng cho sự thu thập từ các cơ quan khi nó du lịch khắp các mạng... một tài liệu năm 2008 đã lưu ý rằng “nó có ý nghĩa một cách có hiệu quả rằng bất kỳ ai sử dụng Google Maps trên một điện thoại thông minh đang làm việc trong sự hỗ trợ của một hệ thống của GCHQ... Các công cụ có chủ đích của GCHQ chống lại các điện thoại thông tin của các cá nhân được đặt tên sau các ký tự trong loạt The Smurfs trên TV. Một khả năng làm cho các micro của điện thoại là 'nóng', để nghe các cuộc hội thoại, được đặt tên là “Nosey Smurt”. Vị trí địa lý với độ chính xác cao được gọi lày “Tracker Smurf”, quản lý năng lượng - một khả năng để kích hoạt giấu giếm một điện thoại mà rõ ràng đã tắt - là “Dreamy Smurf”, trong khi các khả năng tự dấu mình của phần mềm gián điệp có tên hiệu là “Paranoid Smurg”... Một tiết lộ riêng biệt hôm thứ tư, được Glenn Greenwald và NBC News xuất bản, đã đưa ra những ví dụ về cách mà GCHQ từng sử dụng các khả năng nghe lén của nó để giám sát giao thông các phương tiện xã hội và YouTube theo thời gian thực”. Phân biệt giữa người Mỹ và người nước ngoài: “Những tiết lộ mới nhất đó cũng có thể bổ sung thêm cho việc làm dấy lên mối quan ngại của công chúng về cách mà lĩnh vực công nghệ này thu thập và sử dụng thông tin, đặc biệt cho những ai bên ngoài nước Mỹ, những người hưởng ít hơn sự bảo vệ tính riêng tư so với những người Mỹ”. Xem thêm: 'Chương trình gián điệp PRISM trên không gian mạng'.

Cơ quan An ninh Quốc gia - NSA (National Security Agency) và đối tác GCHQ nước Anh của nó đã và đang phát triển các khả năng để lợi dụng các ứng dụng các ứng dụng điện thoại thông minh “không cẩn thận”, như trò chơi Những con chim Cáu kỉnh (Angry Birds) rất phổ biến, mà truyền các thông tin riêng tư của người sử dụng khắp Internet, theo các tài liệu tuyệt mật.

Các dữ liệu đang đổ vào các mạng truyền thông từ thế hệ mới các ứng dụng của iPhone và Android, trải từ mô hình điện thoại và kích cỡ màn hình cho tới các chi tiết cá nhân như tuổi tác, nam hay nữ và địa điểm. Một số ứng dụng, các tài liệu nêu, có thể chia sẻ hầu hết các thông tin nhạy cảm của những người sử dụng như khuynh hướng tình dục - và một ứng dụng đã ghi lại trong tư liệu thậm chí gửi đi các ưu tiên tình dục đặc biệt như liệu có hay không người sử dụng có thể là một người thay đổi bạn tình (swinger).

Nhiều người sử dụng điện thoại thông minh sẽ không nhận thức được về mức độ đầy đủ những thông tin này đang được chia sẻ khắp Internet, và thậm chí phức tạp nhất có thể không có khả năng để nhận thức được rằng tất cả điều đó là sẵn sàng cho các cơ quan gián điệp để thu thập.

Hàng tá các tài liệu bí mật, được tờ Guardian cung cấp từ người thổi còi Edward Snowden và được nêu trong mối quan hệ đối tác với các tờ New York Times và ProPublica, chi tiết hóa các nỗ lực của NSA và GCHQ vơ lấy các bộ sưu tập các dữ liệu thương mại này cho các mục đích riêng của họ.

Việc rình mò thông tin mà các ứng dụng đang gửi đi về những người sử dụng của họ cho phép các cơ quan đó thu thập số lượng lớn các dữ liệu điện thoại di động từ các công cụ giám sát ồ ạt đang tồn tại của họ - như các nút cáp, hoặc từ các mạng di động quốc tế - hơn là chỉ từ việc đột nhập vào các máy cầm tay di động của từng cá nhân.

Việc khai thác thông tin và địa điểm của điện thoại là một nỗ lực có ưu tiên cao cho các cơ quan tình báo, khi mà bọn khủng bố và các mục tiêu tình báo khác sử dụng nhiều điện thoại trong việc lên kế hoạch và triển khai các hoạt động của chúng, ví dụ bằng việc sử dụng các điện thoại khi kích hoạt các thiết bị ở các vùng xung đột. NSA đã bỏ ra tổng cộng hơn 1 tỷ USD trong các nỗ lực nhằm vào các điện thoại của nó.

Trên slide từ một trình chiếu của NSA vào tháng 05/2010 về việc lấy dữ liệu từ các điện thoại thông minh - không kịp thở với đầu đề “Cục vàng tự nhiên trong đất!” (Golden Nugget!) - đặt ra “kịch bản tuyệt vời” của cơ quan này: “Nhằm vào các ảnh chụp tải lên vào một site mạng xã hội với một thiết bị di động. Chúng ta có được gì?”

Câu hỏi được trả lời trong các lưu ý cho slide: từ chỉ riêng sự việc đó, cơ quan này nói nó có thể có được một “bức tranh có khả năng”, người lựa chọn thư điện tử, điện thoại, các danh sách người quen, và “một đống các dữ liệu làm việc trên mạng xã hội khác cũng như địa điểm”.

Trong thực tế, hầu hết các site mạng xã hội chính, như Facebook và Twitter, dải các hình chụp xác định siêu dữ liệu về địa điểm (được biết tới như là các dữ liệu EXIF) trước khi xuất bản. Tuy nhiên, việc phụ thuộc vào khi nào điều này được thực hiện trong khi tải lên, các dữ liệu đó có thể vẫn còn, ngắn gọn, sẵn sàng cho sự thu thập từ các cơ quan khi nó du lịch khắp các mạng.

Phụ thuộc vào thông tin nào một người sử dụng đã cung cấp, các tài liệu đã gợi ý, cơ quan đó có thể có khả năng thu thập hầu như mọi chi tiết chính cuộc sống của một người: bao gồm nước, địa điểm hiện hành (thông qua vị trí địa lý), tuổi, nam hay nữ, mã zip, tình trạng hôn nhân - các lựa chọn bao gồm “đơn độc”, “có vợ/chồng”, “đã li dị”, “người thay đổi bạn tình – swinger” và hơn thế nữa - thu nhập, dân tộc, khuynh hướng tình dục, mức độ giáo dục, và số lượng con cái.

Các cơ quan đó cũng sử dụng các khả năng can thiệp di động của họ để thu thập các thông tin vị trí theo đống, từ các ứng dụng bản đồ của Google và khác. Một nỗ lực cơ bản từ GCHQ và NSA từng để xây dựng một cơ sở dữ liệu vị trí địa lý đối với từng điện thoại di động trên thế giới - nghĩa là chỉ bằng việc lấy ID của tháp di động từ một thiết bị cầm tay, thông tin địa điểm có thể lượm được.

Dù, nỗ lực phức tạp hơn dựa vào việc sử dụng Google Maps đòi hỏi thực hiện trên các điện thoại thông minh, và việc sử dụng chúng để thu thập số lượng lớn các thông tin về vị trí.

Nỗ lực này từng thành công lớn khi trong một tài liệu năm 2008 đã lưu ý rằng “nó có ý nghĩa một cách có hiệu quả rằng bất kỳ ai sử dụng Google Maps trên một điện thoại thông minh đang làm việc trong sự hỗ trợ của một hệ thống của GCHQ”.

Thông tin đó được tạo ra từ từng ứng dụng được chọn của các lập trình viên của nó, hoặc từ công ty mà phân phối các quảng cáo cho một ứng dụng. Các tài liệu không chi tiết hóa liệu các cơ quan đó có thực sự thu thập các chi tiết nhạy cảm tiềm tảng mà một số ứng dụng có khả năng lưu trữ hoặc truyền đi hay không, nhưng bất kỳ thông tin nào như vậy cũng có khả năng định tính như là nội dung, hơn là siêu dữ liệu.

Các dữ liệu được thu thập từ các ứng dụng điện thoại thông minh tuân theo cùng y hệt các luật và các thủ tục hành chính như tất cả các hoạt động khác của NSA - các thủ tục mà tổng thống Mỹ, Barack Obama, đã gợi ý có thể phải cải cách trong một bài phát biểu 10 ngày trước. Nhưng tổng thống chủ yếu tập trung vào sự thu thập của NSA các siêu dữ liệu từ các cuộc gọi điện thoại Mỹ và đã không nhắc tới trong bài của ông số lượng lớn các dữ liệu mà cơ quan đó thu thập từ các ứng dụng điện thoại thông minh.

Những tiết lộ mới nhất đó cũng có thể bổ sung thêm cho việc làm dấy lên mối quan ngại của công chúng về cách mà lĩnh vực công nghệ này thu thập và sử dụng thông tin, đặc biệt cho những ai bên ngoài nước Mỹ, những người hưởng ít hơn sự bảo vệ tính riêng tư so với những người Mỹ. Một thăm dò ý kiến hồi tháng 01 của tờ Washington Post đã chỉ ra 69% những người lớn ở Mỹ đã lo ngại về cách mà các công ty công nghệ như Google đã sử dụng và lưu giữ các thông tin của họ.

Các tài liệu không làm rõ có bao nhiêu thông tin mà có thể được lấy từ các ứng dụng được thu thập, được lưu trữ hoặc được tìm kiếm hàng ngày, cũng không nêu có bao nhiêu người sử dụng có thể bị ảnh hưởng. NSA nói nó không nhằm vào những người Mỹ và các khả năng của nó được triển khai chỉ để chống lại “các mục tiêu tình báo nước ngoài hợp lệ”.

Các tài liệu đó đã đặt ra rất chi tiết chính xác có bao nhiêu thông tin có thể được thu thập từ các ứng dụng phổ biến rộng rãi. Một tài liệu được nêu trong chỉ dẫn dạng Wikipedia nội bộ của GCHQ cho các nhân viên chi tiết hóa những gì có thể được thu thập từ các ứng dụng khác nhau. Dù nó sử dụng các ứng dụng Android cho hầu hết các ví dụ của mình, thì nó gợi ý nhiều dữ liệu y hệt có thể được lấy từ các ứng dụng tương tự trên iPhone và các nền tảng khác.

Các tài liệu của GCHQ đưa ra các ví dụ thông tin nào có thể được trích từ các nền tảng quảng cáo khác nhau, bằng việc sử dụng có lẽ trò chơi trên điện thoại di động phổ biến nhất mọi thời, Các con chim Cáu giận - Angry Birds - mà nó được cho là được tải về hơn 1.7 tỷ lần - như một trường hợp điển hình.

Từ một số nền tảng ứng dụng, khá hạn chế, nhưng xác định, thông tin như chính xác loại thiết bị cầm tay, ID duy nhất của thiết bị cầm tay đó, phiên bản phần mềm, và các chi tiết tương tự là tất cả những thứ được truyền đi.

Các ứng dụng khác chọn để truyền nhiều dữ liệu hơn, nghĩa là cơ quan đó có thể tiềm tàng về mạng nhiều hơn. Một nền tảng quảng cáo di động, Millennial Media, đã xuất hiện để chào các thông tin đặc biệt giàu thuộc tính. Website của Millennial Media nói nó đã đối tác với Rovio trong một xuất bản phẩm đặc biệt của Angry Birds; với Farmville maker Zynga; với Call của Duty developer Activision, và nhiều chi nhánh khác nữa.

Rovio, nhà sản xuất Angry Birds, nói hãng đã không biết về bất kỳ chương trình nào của NSA hoặc GCHQ tìm cách lấy các dữ liệu từ những người sử dụng các ứng dụng của hãng.

“Rovio không có được bất kỳ sự hiểu biết nào trước đó về vấn đề này, và đã không nhận thức được về hoạt động như vậy trong các mạng quảng cáo của các bên thứ 3”, Saara Bergström, Phó chủ tịch của Rovio về marketing và truyền thông, nói. “Chúng tôi không có sự liên can nào với các tổ chức mà bạn nhắc tới [NSA và GCHQ]”.

Millennial Media đã không trả lời một yêu cầu bình luận.

Vào tháng 12, tờ Washington Post đã nêu về cách mà NSA có thể sử dụng các tệp theo dõi quảng cáo được tạo ra thông qua việc duyệt Internet thông thường - được biết tới như là cookies - từ Google và các hãng khác để lấy thông tin về các mục tiêu tiềm tàng.

Tuy nhiên, các dữ liệu cá nhân giàu hơn có sẵn cho nhiều ứng dụng, đi với vị trí địa lý theo thời gian thực, và nhiều ứng dụng cho việc nhận diện độc nhất các thông tin máy cầm tay trao cho các cơ quan đó một nguồn dữ liệu giàu hơn nhiều so với các cookies theo dõi web thông thường.

Hầu hết từng website chủ chốt đều sử dụng các cookies để phục vụ cho việc quảng cáo và nội dung có chủ đích, cũng như sắp xếp kinh nghiệm đối với người sử dụng, ví dụ bằng việc quản lý các đăng nhập. Một tài liệu của GCHQ từ năm 2010 lưu ý rằng các dữ liệu cookies - nó thường định tính như là các siêu dữ liệu - đã trở thành quan trọng cho việc gián điệp. Trên thực tế, các cơ quan đó từng quét nó theo số lượng cao và vật lộn để lưu trữ nó.

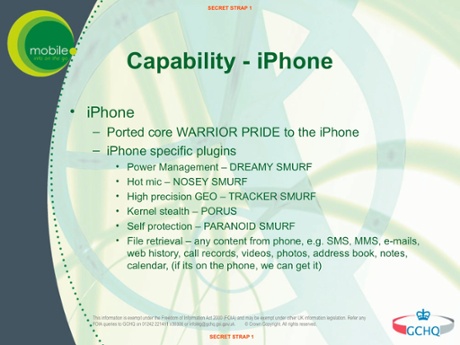

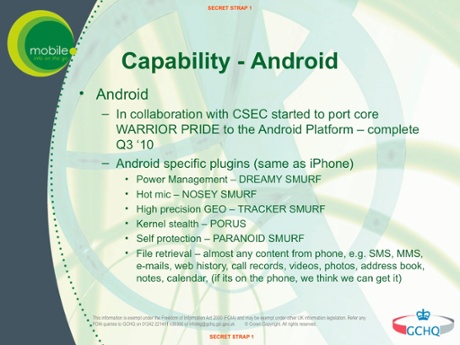

“Chúng được thu thập theo đống, và hiện là dạng lớn nhất duy nhất của chúng tôi về các sự kiện đó”, tài liệu nêu. Khả năng để có được tình báo có chủ đích bằng việc đột nhập vào các thiết bị cầm tay cá nhân từng được ghi chép tốt thành tài liệu, cả thông qua vài năm các hội nghị của các tin tặc và những tiết lộ trước đó của NSA trên Der Spiegel, và cả NSA và GCHQ đều có các công cụ tăng cường sẵn sàng để triển khai chống lại iPhone, Android và các nền tảng điện thoại khác.

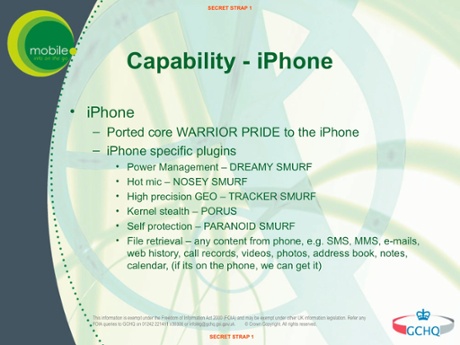

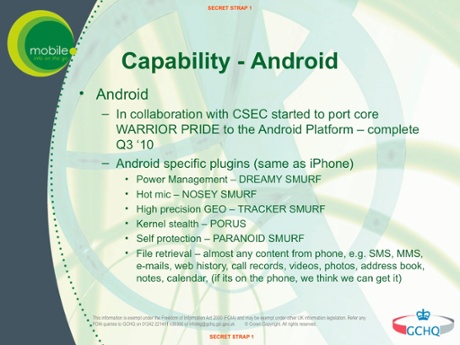

Các công cụ có chủ đích của GCHQ chống lại các điện thoại thông tin của các cá nhân được đặt tên sau các ký tự trong loạt The Smurfs trên TV. Một khả năng làm cho các micro của điện thoại là 'nóng', để nghe các cuộc hội thoại, được đặt tên là “Nosey Smurt”. Vị trí địa lý với độ chính xác cao được gọi lày “Tracker Smurf”, quản lý năng lượng - một khả năng để kích hoạt giấu giếm một điện thoại mà rõ ràng đã tắt - là “Dreamy Smurf”, trong khi các khả năng tự dấu mình của phần mềm gián điệp có tên hiệu là “Paranoid Smurg”.

Các tên khả năng đó được đặt ra trong một trình chiếu rộng rãi hơn nhiều trong năm 2010 mà rọi ánh sáng vào những mong muốn của các cơ quan gián điệp về sự can thiệp vào điện thoại di động, và các khả năng thu thập ồ ạt ít được ghi thành tài liệu hơn.

Tờ bìa của tài liệu đưa ra những mong muốn của đội đó:

Một slide khác chi tiết hóa các điểm yếu ở những nơi mà các dữ liệu chảy từ các nhà cung cấp mạng điện thoại di động tới Internet rộng lớn hơn, nơi mà các ý định của cơ quan này can thiệp vào các giao tiếp truyền thông. Chúng là các địa điểm hoặc bên trong một mạng cụ thể, hoặc những trao đổi chuyển vùng (roaming) quốc tế (được biết tới như là GRX), nơi mà các dữ liệu từ các nhà du lịch chuyển vùng bên ngoài nước họ được định tuyến.

Đặc biệt hữu dụng đối với cơ quan là các dữ liệu thường chỉ được mã hóa yếu trên các mạng như vậy, và bao gồm các thông tin bổ sung thêm như ID của thiết bị cầm tay hoặc số máy di động - các mã định danh đích mạnh hơn nhiều so với các địa chỉ IP thông thường hoặc các thông tin tương tự để đằng sau khi các máy tính cá nhân PC và các máy tính xách tay duyệt Internet.

NSA nói các kỹ thuật can thiệp điện thoại của nó chỉ được sử dụng để chống lại các mục tiêu hợp lệ, và tuân theo các bảo vệ pháp lý khắt khe.

“Các giao tiếp truyền thông của mọi người mà không phải là các mục tiêu tình báo nước ngoài hợp lệ không phải là sự quan tâm cho NSA”, một người phát ngôn nói trong một tuyên bố.

“Bất kỳ tác động nào mà sự thu thập tình báo nước ngoài của NSA được tập trung vào các giao tiếp truyền thông các phương tiện xã hội hoặc điện thoại thông minh của các công dân Mỹ hàng ngày là không đúng. Hơn nữa, NSA không nhằm vào những người Mỹ mỗi ngày khi nó triển khai nhiệm vụ tình báo nước ngoài của nó. Chúng tôi chỉ thu thập các giao tiếp truyền thông mà chúng tôi được pháp luật trao quyền để thu thập vì các mục tiêu phản gián và tình báo nước ngoài hợp lệ - bất chấp các biện pháp kỹ thuật được các mục tiêu đó sử dụng”.

“Vì một số dữ liệu của những người Mỹ có thể khi đó được thu thập ngẫu nhiên trong các nhiệm vụ tình báo nước ngoài hợp pháp của NSA, các bảo vệ tính riêng tư đối với những người Mỹ đang tồn tại khắp toàn bộ qui trình có liên quan tới sử dụng, điều khiển, gìn giữ và phổ biến dữ liệu. Hơn nữa, hoạt động của NSA làm việc để loại bỏ các dữ liệu thừa, bao gồm các dữ liệu của các công dân nước ngoài vô tội, càng sớm càng tốt trong qui trình đó”.

“Xuất bản liên tục và có lựa chọn các kỹ thuật và công cụ đặc biệt được NSA sử dụng hợp pháp để theo đuổi các mục tiêu tình báo nước ngoài hợp pháp là có hại cho an ninh của nước Mỹ và các đồng minh của chúng ta - và đặt họ vào rủi ro mà chúng ta đã thề bảo vệ”.

NSA đã từ chối trả lời một loạt các câu hỏi về các khả năng thường ngày đó làm thế nào chống lại các ứng dụng đã được triển khai, hoặc về các thủ tục tối thiểu đặc biệt được sử dụng để bảo vệ thông tin của các công dân Mỹ đang được lưu trữ thông qua các biện pháp như vậy.

GCHQ đã từ chối bình luận về bất kỳ chương trình đặc biệt nào của nó, nhưng đã nhấn mạnh tất cả các hoạt động của nó là tương xứng và tuân thủ với luật của nước Anh.

“Đây là một chính sách từ lâu là chúng tôi không bình luận về các vấn đề tình báo”, một người phát ngôn nói.

“Hơn nữa, tất cả công việc của GCHQ được triển khai tuân thủ với một khung pháp lý và chính sách khắt khe mà đảm bảo rằng các hoạt động của chúng tôi là được phép, cần thiết và tương xứng, và rằng có sự giám quản khắt khe, bao gồm cả từ Bộ trưởng Ngoại giao, các Ủy viên ủy ban các Dịch vụ Tình báo và Can thiệp và Ủy ban Tình báo và An ninh của Quốc hội. Tất cả các qui trình hoạt động của chúng tôi hỗ trợ mạnh mẽ cho quan điểm này”.

Một tiết lộ riêng biệt hôm thứ tư, được Glenn Greenwald và NBC News xuất bản, đã đưa ra những ví dụ về cách mà GCHQ từng sử dụng các khả năng nghe lén của nó để giám sát giao thông các phương tiện xã hội và YouTube theo thời gian thực.

Các khả năng nghe lén cáp và bộ nhớ tạm Internet của GCHQ, có tên là Tempora, đã được tờ Guardian tiết lộ vào tháng 06, nhưng các tài liệu mới do NBC đã xuất bản từ một trình chiếu của GCHQ có tên “Tâm lý học: Một dạng mới của SIGDEV (Tình báo dấu hiệu) đặt ra một chương trình có tên hiệu là Squeaky Dolphin mà đã trao cho các gián điệp Anh “việc giám sát rộng lớn theo thời gian thực” đối với “Việc xem các Video trên YouTube”, “các URL 'Thích – Like' trên Facebook” và “các viếng thăm trên Blogspot/Blogger””.

Một slide tiếp theo đã lưu ý rằng “thụ động – passive” - một khái niệm cho sự giám sát phạm vi rộng thông qua can thiệp cáp - đã trao cho cơ quan đó “khả năng mở rộng phạm vi”.

Ý nghĩa của sự can thiệp có nghĩa là GCHQ và NSA có thể có được các dữ liệu mà không cần bất kỳ tri thức nào hoặc sự hợp tác nào từ các công ty công nghệ. Người phát ngôn cho NSA và GCHQ đã nói cho NBC tất cả các chương trình từng được triển khai tuân theo với luật của Mỹ và Anh.

Bài báo này từng được sửa đổi vào ngày 28/01/2014. Nó đã tham chiếu tới tình trạng chiến tranh, thay vì tình trạng hôn nhân. Điều này đã được sửa cho đúng.

The National Security Agency and its UK counterpart GCHQ have been developing capabilities to take advantage of "leaky" smartphone apps, such as the wildly popular Angry Birds game, that transmit users' private information across the internet, according to top secret documents.

The data pouring onto communication networks f-rom the new generation of iPhone and Android apps ranges f-rom phone model and screen size to personal details such as age, gender and location. Some apps, the documents state, can share users' most sensitive information such as sexual orientation – and one app recorded in the material even sends specific sexual preferences such as whether or not the user may be a swinger.

Many smartphone owners will be unaware of the full extent this information is being shared across the internet, and even the most sophisticated would be unlikely to realise that all of it is available for the spy agencies to collect.

Dozens of classified documents, provided to the Guardian by whistleblower Edward Snowden and reported in partnership with the New York Times and ProPublica, detail the NSA and GCHQ efforts to piggyback on this commercial data collection for their own purposes.

Scooping up information the apps are sending about their users allows the agencies to collect large quantities of mobile phone data f-rom their existing mass surveillance tools – such as cable taps, or f-rom international mobile networks – rather than solely f-rom hacking into individual mobile handsets.

Exploiting phone information and location is a high-priority effort for the intelligence agencies, as terrorists and other intelligence targets make substantial use of phones in planning and carrying out their activities, for example by using phones as triggering devices in conflict zones. The NSA has cumulatively spent more than $1bn in its phone targeting efforts.

The disclosures also reveal how much the shift towards smartphone browsing could benefit spy agencies' collection efforts.

One slide f-rom a May 2010 NSA presentation on getting data f-rom smartphones – breathlessly titled "Golden Nugget!" – sets out the agency's "perfect scenario": "Target uploading photo to a social media site taken with a mobile device. What can we get?"

The question is answered in the notes to the slide: f-rom that event alone, the agency said it could obtain a "possible image", email se-lector, phone, buddy lists, and "a host of other social working data as well as location".

In practice, most major social media sites, such as Facebook and Twitter, strip photos of identifying location metadata (known as EXIF data) before publication. However, depending on when this is done during upload, such data may still, briefly, be available for collection by the agencies as it travels across the networks.

Depending on what profile information a user had supplied, the documents suggested, the agency would be able to collect almost every key detail of a user's life: including home country, current location (through geolocation), age, gender, zip code, marital status – options included "single", "married", "divorced", "swinger" and more – income, ethnicity, sexual orientation, education level, and number of children.

The agencies also made use of their mobile interception capabilities to collect location information in bulk, f-rom Google and other mapping apps. One basic effort by GCHQ and the NSA was to build a database geolocating every mobile phone mast in the world – meaning that just by taking tower ID f-rom a handset, location information could be gleaned.

A more sophisticated effort, though, relied on intercepting Google Maps queries made on smartphones, and using them to collect large volumes of location information.

So successful was this effort that one 2008 document noted that "[i]t effectively means that anyone using Google Maps on a smartphone is working in support of a GCHQ system."

The information generated by each app is chosen by its developers, or by the company that delivers an app's adverts. The documents do not detail whether the agencies actually collect the potentially sensitive details some apps are capable of storing or transmitting, but any such information would likely qualify as content, rather than metadata.

Data collected f-rom smartphone apps is subject to the same laws and minimisation procedures as all other NSA activity – procedures that the US president, Barack Obama, suggested may be subject to reform in a speech 10 days ago. But the president focused largely on the NSA's collection of the metadata f-rom US phone calls and made no mention in his address of the large amounts of data the agency collects f-rom smartphone apps.

The latest disclosures could also add to mounting public concern about how the technology sector collects and uses information, especially for those outside the US, who enjoy fewer privacy protections than Americans. A January poll for the Washington Post showed 69% of US adults were already concerned about how tech companies such as Google used and stored their information.

The documents do not make it clear how much of the information that can be taken f-rom apps is routinely collected, stored or searched, nor how many users may be affected. The NSA says it does not target Americans and its capabilities are deployed only against "valid foreign intelligence targets".

The documents do set out in great detail exactly how much information can be collected f-rom widely popular apps. One document held on GCHQ's internal Wikipedia-style guide for staff details what can be collected f-rom different apps. Though it uses Android apps for most of its examples, it suggests much of the same data could be taken f-rom equivalent apps on iPhone or other platforms.

The GCHQ documents set out examples of what information can be extracted f-rom different ad platforms, using perhaps the most popular mobile phone game of all time, Angry Birds – which has reportedly been downloaded more than 1.7bn times – as a case study.

F-rom some app platforms, relatively limited, but identifying, information such as exact handset model, the unique ID of the handset, software version, and similar details are all that are transmitted.

Other apps choose to transmit much more data, meaning the agency could potentially net far more. One mobile ad platform, Millennial Media, appeared to offer particularly rich information. Millennial Media's website states it has partnered with Rovio on a special edition of Angry Birds; with Farmville maker Zynga; with Call of Duty developer Activision, and many other major franchises.

Rovio, the maker of Angry Birds, said it had no knowledge of any NSA or GCHQ programs looking to extract data f-rom its apps users.

"Rovio doesn't have any previous knowledge of this matter, and have not been aware of such activity in 3rd party advertising networks," said Saara Bergström, Rovio's VP of marketing and communications. "Nor do we have any involvement with the organizations you mentioned [NSA and GCHQ]."

Millennial Media did not respond to a request for comment.

In December, the Washington Post reported on how the NSA could make use of advertising tracking files generated through normal internet browsing – known as cookies – f-rom Google and others to get information on potential targets.

However, the richer personal data available to many apps, coupled with real-time geolocation, and the uniquely identifying handset information many apps transmit give the agencies a far richer data source than conventional web-tracking cookies.

Almost every major website uses cookies to serve targeted advertising and content, as well as streamline the experience for the user, for example by managing logins. One GCHQ document f-rom 2010 notes that cookie data – which generally qualifies as metadata – has become just as important to the spies. In fact, the agencies were sweeping it up in such high volumes that their were struggling to store it.

"They are gathered in bulk, and are currently our single largest type of events," the document stated.

The ability to obtain targeted intelligence by hacking individual handsets has been well documented, both through several years of hacker conferences and previous NSA disclosures in Der Spiegel, and both the NSA and GCHQ have extensive tools ready to deploy against iPhone, Android and other phone platforms.

GCHQ's targeted tools against individual smartphones are named after c-haracters in the TV series The Smurfs. An ability to make the phone's microphone 'hot', to listen in to conversations, is named "Nosey Smurf". High-precision geolocation is called "Tracker Smurf", power management – an ability to stealthily activate an a phone that is apparently turned off – is "Dreamy Smurf", while the spyware's self-hiding capabilities are codenamed "Paranoid Smurf".

Those capability names are set out in a much broader 2010 presentation that sheds light on spy agencies' aspirations for mobile phone interception, and that less-documented mass-collection abilities.

The cover sheet of the document sets out the team's aspirations:

Another slide details weak spots in whe-re data flows f-rom mobile phone network providers to the wider internet, whe-re the agency attempts to intercept communications. These are locations either within a particular network, or international roaming exchanges (known as GRXs), whe-re data f-rom travellers roaming outside their home country is routed.

These are particularly useful to the agency as data is often only weakly encrypted on such networks, and includes extra information such as handset ID or mobile number – much stronger target identifiers than usual IP addresses or similar information left behind when PCs and laptops browse the internet.

The NSA said its phone interception techniques are only used against valid targets, and are subject to stringent legal safeguards.

"The communications of people who are not valid foreign intelligence targets are not of interest to the National Security Agency," said a spokeswoman in a statement.

"Any implication that NSA's foreign intelligence collection is focused on the smartphone or social media communications of everyday Americans is not true. Moreover, NSA does not profile everyday Americans as it carries out its foreign intelligence mission. We collect only those communications that we are authorized by law to collect for valid foreign intelligence and counterintelligence purposes – regardless of the technical means used by the targets.

"Because some data of US persons may at times be incidentally collected in NSA's lawful foreign intelligence mission, privacy protections for US persons exist across the entire process concerning the use, handling, retention, and dissemination of data. In addition, NSA actively works to remove extraneous data, to include that of innocent foreign citizens, as early as possible in the process.

"Continuous and se-lective publication of specific techniques and tools lawfully used by NSA to pursue legitimate foreign intelligence targets is detrimental to the security of the United States and our allies – and places at risk those we are sworn to protect."

The NSA declined to respond to a series of queries on how routinely capabilities against apps were deployed, or on the specific minimisation procedures used to prevent US citizens' information being stored through such measures.

GCHQ declined to comment on any of its specific programs, but stressed all of its activities were proportional and complied with UK law.

"It is a longstanding policy that we do not comment on intelligence matters," said a spokesman.

"Furthermore, all of GCHQ's work is carried out in accordance with a strict legal and policy framework that ensures that our activities are authorised, necessary and proportionate, and that there is rigorous oversight, including f-rom the Secretary of State, the Interception and Intelligence Services Commissioners and the Parliamentary Intelligence and Security Committee. All our operational processes rigorously support this position."

• A separate disclosure on Wednesday, published by Glenn Greenwald and NBC News, gave examples of how GCHQ was making use of its cable-tapping capabilities to monitor YouTube and social media traffic in real-time.

GCHQ’s cable-tapping and internet buffering capabilities , codenamed Tempora, were disclosed by the Guardian in June, but the new documents published by NBC f-rom a GCHQ presentation titled “Psychology: A New Kind of SIGDEV" set out a program codenamed Squeaky Dolphin which gave the British spies “broad real-time monitoring” of “YouTube Video Views”, “URLs ‘Liked’ on Facebook” and “Blogspot/Blogger Visits”.

A further slide noted that “passive” – a term for large-scale surveillance through cable intercepts – give the agency “scalability”.

The means of interception mean GCHQ and NSA could obtain data without any knowledge or co-operation f-rom the technology companies. Spokespeople for the NSA and GCHQ told NBC all programs were carried out in accordance with US and UK law.

• This article was amended on 28 January 2014. It referred to martial status, instead of marital status. This has been corrected.

Dịch: Lê Trung Nghĩa

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Blog này được chuyển đổi từ http://blog.yahoo.com/letrungnghia trên Yahoo Blog sang sử dụng NukeViet sau khi Yahoo Blog đóng cửa tại Việt Nam ngày 17/01/2013.Kể từ ngày 07/02/2013, thông tin trên Blog được cập nhật tiếp tục trở lại với sự hỗ trợ kỹ thuật và đặt chỗ hosting của nhóm phát triển...

‘Digcomp 2.2: Khung năng lực số cho công dân - với các ví dụ mới về kiến thức, kỹ năng và thái độ’, EC xuất bản năm 2022

‘Digcomp 2.2: Khung năng lực số cho công dân - với các ví dụ mới về kiến thức, kỹ năng và thái độ’, EC xuất bản năm 2022

Các tài liệu dịch sang tiếng Việt tới hết năm 2023

Các tài liệu dịch sang tiếng Việt tới hết năm 2023

Các bài trình chiếu tại các hội nghị/hội thảo tới hết năm 2023

Các bài trình chiếu tại các hội nghị/hội thảo tới hết năm 2023

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2023

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2023

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Năm Khoa học Mở & Chuyển đổi sang Khoa học Mở - Tổng hợp các bài liên quan

Năm Khoa học Mở & Chuyển đổi sang Khoa học Mở - Tổng hợp các bài liên quan

Hội nghị Đối tác Dữ liệu Mở châu Á năm 2021 do Việt Nam lần đầu tiên chủ trì

Hội nghị Đối tác Dữ liệu Mở châu Á năm 2021 do Việt Nam lần đầu tiên chủ trì

Các khung năng lực trong hành động

Các khung năng lực trong hành động

Khóa học cơ bản về Dữ liệu Mở trong chương trình học tập điện tử trên Cổng Dữ liệu châu Âu

Khóa học cơ bản về Dữ liệu Mở trong chương trình học tập điện tử trên Cổng Dữ liệu châu Âu

ORCID - Quy trình làm việc: Các hệ thống kho

ORCID - Quy trình làm việc: Các hệ thống kho

‘Rủi ro và lòng tin khi theo đuổi hạ tầng mã nhận diện thường trực hoạt động tốt cho nghiên cứu’ - bản dịch sang tiếng Việt

‘Rủi ro và lòng tin khi theo đuổi hạ tầng mã nhận diện thường trực hoạt động tốt cho nghiên cứu’ - bản dịch sang tiếng Việt

‘Chương trình H2020 - Hướng dẫn quản lý dữ liệu FAIR trong Horizon 2020’ - bản dịch sang tiếng Việt

‘Chương trình H2020 - Hướng dẫn quản lý dữ liệu FAIR trong Horizon 2020’ - bản dịch sang tiếng Việt

‘Câu trả lời của ORFG về yêu cầu thông tin cho Kế hoạch Truy cập Công khai của NASA’ - bản dịch sang tiếng Việt

‘Câu trả lời của ORFG về yêu cầu thông tin cho Kế hoạch Truy cập Công khai của NASA’ - bản dịch sang tiếng Việt

Hồ sơ Tính mở - Nhân tố không thể thiếu của Khoa học Mở

Hồ sơ Tính mở - Nhân tố không thể thiếu của Khoa học Mở

Các tài nguyên bổ sung thêm (cho Bài 3: Cấu trúc của giấy phép CC)

Các tài nguyên bổ sung thêm (cho Bài 3: Cấu trúc của giấy phép CC)

Chuyển đổi số và vấn đề bản quyền trong hoạt động thư viện - kinh nghiệm của Europeana

Chuyển đổi số và vấn đề bản quyền trong hoạt động thư viện - kinh nghiệm của Europeana

‘Câu trả lời cho yêu cầu góp ý công khai về việc “Gia tăng Truy cập Công khai tới các Kết quả Nghiên cứu về Giao thông do Bộ Giao thông Mỹ cấp vốn” của Bộ Giao thông’ - bản dịch sang tiếng Việt

‘Câu trả lời cho yêu cầu góp ý công khai về việc “Gia tăng Truy cập Công khai tới các Kết quả Nghiên cứu về Giao thông do Bộ Giao thông Mỹ cấp vốn” của Bộ Giao thông’ - bản dịch sang tiếng Việt

Open GLAM là gì

Open GLAM là gì

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

‘D3.4 Khuyến nghị thực hành để hỗ trợ các nguyên tắc dữ liệu FAIR’ - bản dịch sang tiếng Việt

‘D3.4 Khuyến nghị thực hành để hỗ trợ các nguyên tắc dữ liệu FAIR’ - bản dịch sang tiếng Việt

Các tài liệu dịch sang tiếng Việt tới hết Quý II năm 2023

Các tài liệu dịch sang tiếng Việt tới hết Quý II năm 2023

Khoảng trống nguồn lực đầu tư về khoa học mở cho giáo dục đại học trong bối cảnh tự chủ

Khoảng trống nguồn lực đầu tư về khoa học mở cho giáo dục đại học trong bối cảnh tự chủ

Giữ lại các quyền được xây dựng sẵn trong Chính sách Tự Lưu trữ của Cambridge

Giữ lại các quyền được xây dựng sẵn trong Chính sách Tự Lưu trữ của Cambridge

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Europeana - mô hình mẫu về hệ thống liên thông, Dữ liệu Mở (Liên kết) và dữ liệu FAIR của OpenGLAM/Văn hóa Mở

Europeana - mô hình mẫu về hệ thống liên thông, Dữ liệu Mở (Liên kết) và dữ liệu FAIR của OpenGLAM/Văn hóa Mở

‘IGSN - xây dựng và mở rộng hệ thống PID do cộng đồng dẫn dắt’ - bản dịch sang tiếng Việt

‘IGSN - xây dựng và mở rộng hệ thống PID do cộng đồng dẫn dắt’ - bản dịch sang tiếng Việt