“Những cuộc chiến tranh tiềm tàng trong kỷ nguyên kỹ thuật số đòi hỏi trước nhất là những người lãnh đạo đất nước nhận thức được những nguy cơ của chiến tranh thông tin trong không gian mạng. Từ đó yêu cầu giới công nghệ thông tin xây dựng chiến lược, vạch ra kế hoạch, chuẩn bị cho một sự chuyển đổi bắt buộc, vô điều kiện và không thể tránh khỏi đối với những gì chúng ta đang quen sử dụng hàng ngày hiện nay để sẵn sàng cho cuộc chiến cam go và khó nhìn thấy này. Một cuộc chiến không sử dụng các phương thức truyền thống, mà sử dụng trí tuệ thông qua các hệ thống công nghệ thông tin và truyền thông, cả phần cứng lẫn phần mềm, đặc biệt là hệ điều hành. Đó là điều phải làm, nếu quả thực Việt Nam muốn sống sót, và hơn thế, hy vọng trở thành một cường quốc về công nghệ thông tin”. Đó là một đoạn cảnh báo được nêu trong bài “An ninh không gian mạng, Việt Nam có phải thay đổi chiến lược?”, trên tạp chí Tin học & Đời sống hơn 4 năm về trước của tác giả Trần Lê, số tháng 06/2009, trang 72-74. Vào thời điểm đó, có lẽ vụ việc mất an ninh lớn nhất đã bị phanh phui, có liên quan tới Việt Nam và nhiều nước khác trên thế giới là vụ gián điệp GhostNet, được cho là do các tin tặc Trung Quốc tiến hành, trong đó Việt Nam đứng thứ 2/103 quốc gia bị tấn công, với 130/1295 máy tính bị tấn công trên toàn thế giới, kéo dài 22 tháng, từ tháng 05/2007 tới tháng 03/2009. Theo tài liệu của nhóm các chuyên gia an ninh ở Trung tâm Munk, Đại học Toronto, Canada, nhóm đã phanh phui vụ này, thì trong số 130 máy tính của Việt Nam bị lây nhiễm, có 74 chiếc của PetroVietnam và 30 chiếc của Bộ Công thương. Những máy tính bị lây nhiễm trong vụ GhostNet đã bị chiếm quyền kiểm soát hoàn toàn và tin tặc có khả năng muốn làm gì thì làm đối với các máy tính bị lây nhiễm đó. Vào thời điểm đó, Stuxnet, vũ khí không gian mạng có tính hủy diệt một cách vật lý các thiết bị trong các cơ sở hạ tầng như điện/nước/giao thông/hạt nhân/dầu khí/hóa học … còn chưa bị bóc trần, dù người anh em họ gần và có thể là tiền thân của nó, Conficker, thì đã gieo tai họa cho khắp thế giới, trong đó Việt Nam cũng từng đứng số 1 thế giới về tỷ lệ IP quốc gia bị lây nhiễm là 5%, với nhiều nhà cung cấp dịch vụ Internet (ISP) của Việt Nam nằm ở các vị trí đầu trong số 500 ISP bị lây nhiễm nhiều nhất thế giới. Vào thời điểm đó, Chính phủ Việt Nam đã có “Chỉ thị số 07/2008/CT-BTTTT ngày 30/12/2008 về Triển khai cài đặt và tổ chức tập huấn, hướng dẫn sử dụng các phần mềm OOo (OpenOffice), Firefox, Thunderbird, Unikey cho cán bộ, nhân viên trong cơ quan, đơn vị”. Chỉ thị đi kèm các thời hạn phải hoàn thành việc chuyển đổi. Đáng tiếc, chỉ thị đó, vì những lý do còn chưa ai biết rõ, đã bị đẩy tới chỗ không khả thi về cơ sở pháp lý để thực hiện nhiệm vụ của chỉ thị như: (1) các văn bản được đưa ra chưa đồng bộ, chậm và chưa đúng thời điểm; (2) Không có đủ các điều kiện triển khai về kinh phí, thời gian, kế hoạch và các văn bản pháp lý liên quan khác cho nội dung chỉ thị. Nói một cách đơn giản là chúng ta không có quyết tâm để tiến hành chuyển đổi. Có lẽ, một trong những lý do trong sự thiếu quyết tâm ở trên, nằm ở sự sợ nắm trách nhiệm để tiến hành thực hiện sự chuyển đổi của hầu hết các lãnh đạo công nghệ thông tin (CNTT) trong khu vực nhà nước, những người luôn muốn bấu víu vào lý do dạng như: tốt nhất cứ mua sản phẩm - dịch vụ của các công ty phần mềm nguồn đóng, sở hữu độc quyền lớn của thế giới, có vấn đề gì thì họ sẽ giúp, hoặc cái gọi là “cộng đồng phần mềm nguồn đóng” sẽ giúp, các công ty khổng lồ và cái gọi là “cộng đồng phần mềm nguồn đóng” đó mà không giúp được, thì sẽ không còn có ai có thể giúp được, và người mua sẽ đương nhiên vô can, không mắc lỗi, không sai lầm; hoặc ngạo nghễ với tư duy “phản động” rằng: phần mềm tự do nguồn mở (PMTDNM) là thứ không mất tiền mua thì không thể nào có chất lượng và sự hỗ trợ như của các công ty phần mềm nguồn đóng, sở hữu độc quyền được, kiểu “tiền nào của nấy”, trong khi họ lại không hiểu, và có lẽ đúng hơn, không muốn hiểu về PMTDNM và cách thức hỗ trợ của nó. Và có lẽ còn nhiều lý do khác nữa để biện minh cho sự thiếu quyết tâm đó, mà chúng chẳng liên quan gì tới phần mềm cả, dù là đóng hay mở hay nửa đóng nửa mở...

Sự thiếu quyết tâm chuyển đổi đó đã kéo dài từ đó cho tới nay, dù trong quãng thời gian sau chỉ thị đó, đã có nhiều sự mất an ninh thông tin (ANTT) trên không gian mạng (KGM) đối với cả thế giới và Việt Nam, mà bài viết này chỉ liệt kê một ít ví dụ. Với thế giới, kể từ tháng 06/2010, các vũ khí KGM nguy hiểm, được biết tới như là các mối đe dọa thường trực cao cấp - APT (Advanced Persistent Threat) do các nhà nước quốc gia đứng đằng sau đã tạo ra, lần lượt bị phát hiện như: (1) Stuxnet - tháng 06/2010; Duqu - 09/2011; Flame - 05/2012; Gauss – 08/2012... Chúng đã tấn công vào một số hạ tầng của nhiều nước trên thế giới và đều là các phần mềm nhằm vào các lỗ hổng trong hệ điều hành Microsoft Windows, trong khi có tới 80%-90% các phần mềm diệt virus hiện hành là không phát hiện được ra chúng, trong khi số lượng các phần mềm độc hại mới được viết ra trên toàn thế giới cho Microsoft Windows, theo các báo cáo riêng rẽ của hãng an ninh Đức, G-Data, luôn là hơn 1 triệu loại sau mỗi 6 tháng và liên tục gia tăng kể từ đầu năm 2010 cho tới hết 6 tháng đầu năm 2012 chiếm từ 99.4% - 99.8%, một cách tương ứng. Sẽ là không ngoa khi nói: (1) Không có virus máy tính, chỉ có virus Windows, sai số lớn nhất 0.6%; (2) Phần mềm diệt virus, thông thường, chỉ là thuộc an thần, không là thuốc chữa bệnh, vì có nhìn ra virus đâu mà đòi diệt. Với Việt Nam, bạn có thể tham khảo các vụ việc nổi bật về mất ANTT trên KGM trong bài “Cơ hội chuyển đổi phần mềm đóng - mở, 6 năm qua và 1 năm còn lại” đăng trên tạp chí Tin học & Đời sống số tháng 04/2013, trang 56-57. An ninh thông tin (ANTT) và an ninh không gian mạng (KGM) đã đột ngột trở nên đặc biệt nổi bật ngay từ những tháng đầu năm 2013 này, với 2 vụ tiết lộ động trời.

-

Vụ thứ nhất là một tài liệu đi kèm một loạt các phụ lục được xuất bản vào cuối tháng 02/2013, có tên là “APT1 - Phát hiện một trong các đơn vị gián điệp không gian mạng của Trung Quốc”, tức đơn vị 61398 của Quân đội Trung Quốc, có trụ sở ở thành phố Thượng Hải, Trung Quốc, đã sử dụng một hạ tầng khổng lồ với gần 1.000 máy chủ chỉ huy kiểm soát đặt ở 13 quốc gia để tiến hành các hoạt động tác chiến mạng máy tính, chủ yếu là gián điệp và ăn cắp thông tin ở nhiều quốc gia trên thế giới. Ít nhất từ năm 2006, APT1 đã tấn công vào gần 150 mạng của các nạn nhân trong hơn 20 lĩnh vực công nghiệp. Có mạng bị truy cập dai dẳng lặp đi lặp lại trong hơn 4 năm 10 tháng, và có mạng mất tới 6.5 terabyte dữ liệu được nén trong vòng 10 tháng. APT1 đã huy động trong các cuộc tấn công: (1) Kho vũ khí phần mềm độc hại của APT1 với 42 họ các cửa hậu với hàng loạt các công cụ và giao thức tự chế, tất cả nhằm vào hệ điều hành Microsoft Windows, cả máy chủ lẫn máy trạm; (2) Hàng ngàn tên miền bị lợi dụng; (3) Hơn 1.000 hàm băm MD5 có liên quan tới các phần mềm độc hại; (4) Hàng chục chứng thực số SSL; (5) Khoảng 3.000 chỉ số về sự tổn thương IOC; (6) Ví dụ về 3 con người cụ thể đứng đằng sau các cuộc tấn công. Tuy nhiên, điều đáng nói là APT1 chỉ là 1 trong số 20 đơn vị như vậy đang tấn công các hệ thống thông tin khắp thế giới theo mô hình, hệt như tên của một bài viết trên tạp chí Tin học & Đời sống, số tháng 08/2013, trang 42-47, đó là “Vòng đời các mối đe dọa thường trực cao cấp”, mà điểm mấu chốt của cách tấn công này là kiên trì bằng mọi cách bám lấy mục tiêu cho tới khi tiêu diệt được nó mới thôi. Với kiểu tấn công này, Việt Nam hiện nay chưa có khả năng đối phó được, chiểu theo 5 mức đối phó của “Mô hình độ chín an ninh không gian mạng”

. -

Vụ thứ 2, còn khủng khiếp hơn nhiều lần so với vụ nêu trên, được Edward Snowden, một cựu nhân viên của Cơ quan An ninh Quốc gia Mỹ - NSA (National Security Agency), thông qua nhà báo người Mỹ, Glenn Greenwald, làm việc cho tờ báo Guardian (Người bảo vệ), chi nhánh ở Brazil, đã tiết lộ bắt đầu từ đầu tháng 06/2013 cho tới nay và có lẽ còn nhiều tháng nữa trong tương lai. Có rất nhiều vấn đề trong vụ việc này, ở đây chỉ nêu ra một phần rất nhỏ từ các tài liệu được tiết lộ đó: -

NSA đã hợp tác với một loạt các hãng lớn về CNTT của Mỹ trong một chương trình tuyệt mật có tên gọi là PRISM để tiến hành thu thập và giám sát ồ ạt thông tin - dữ liệu của người sử dụng trên toàn cầu, cả người nước ngoài và người Mỹ. Các hãng đó, theo trật tự thời gian từ trước tới sau đã hợp tác với NSA bao gồm: Microsoft (từ 11/09/2007), Yahoo, Google, Facebook, PalTalk, YouTube, Skype, AOL và Apple (từ tháng 12/2012); -

Chương trình PRISM đã sử dụng công cụ Xkeyscore, được cài đặt trên khoảng 700 máy chủ ở 150 địa điểm trên khắp thế giới, có khả năng thu thập gần như tất cả các thông tin dữ liệu mà một người sử dụng thông thường thực hiện trên Internet, với tần suất khó tin là từ 1-2 tỷ bản ghi trong một ngày. -

Chương trình PRISM giám sát mạng của nhiều quốc gia, thậm chí đã giám sát cả các nước đồng minh thân cận của Mỹ, như Liên minh châu Âu, Đức, Pháp, Nhật... Nó đã gây ra một làn sóng phẫn nộ trên khắp thế giới, kể cả ở các nước đồng minh của Mỹ.

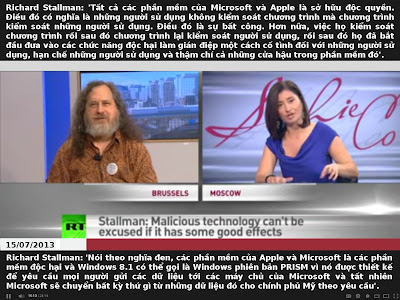

Điều đáng nói ở đây là: Việt Nam với nền CNTT của quốc gia nói chung, của khu vực nhà nước và giáo dục công lập nói riêng, hiện hầu như hoàn toàn phụ thuộc vào các sản phẩm phần mềm của Microsoft, nhất thiết phải lưu ý trong vụ này rằng Microsoft là hãng đầu tiên tham gia hợp tác với NSA từ tháng 11/09/2007 và đã giúp NSA đã có khả năng truy cập trực tiếp tới các máy chủ của hãng để thu thập thông tin - dữ liệu của người sử dụng. Đặc biệt, Microsoft đã tự phá mật mã của chính hãng của mình, để tạo điều kiện cho NSA thu thập thông tin - dữ liệu của người sử dụng của hãng trước khi các thông tin - dữ liệu của người sử dụng được mã hóa, điều hoàn toàn trái ngược với quảng cáo của chính Microsoft: “Sự riêng tư của bạn là ưu tiên của chúng tôi”. Tệ hơn, khi phần mềm của Microsoft có lỗi, thì như một bài viết khác nêu: “Những gì các công ty và chính phủ muốn là các lỗi đó sẽ được sửa càng nhanh càng tốt, sao cho chúng không thể bị bọn tội phạm khai thác để gây ra thiệt hại trong các hệ thống của họ, Và rồi bây giờ chúng ta biết được rằng một trong những điều đầu tiên mà Microsoft làm là gửi thông tin về các chỗ bị tổn thương đó cho “nhiều cơ quan” - có thể đoán chừng là cả NSA và CIA. Hơn nữa, chúng ta cũng biết rằng “dạng cảnh báo sớm này đã cho phép Mỹ khai thác những chỗ bị tổn thương trong phần mềm được bán cho các chính phủ nước ngoài”. Những hành động như vậy của Microsoft là rất khác khi so sánh với các hành động của các hãng nhỏ của Mỹ, chuyên về thư điện tử có mã hóa an ninh, như Lavabit và Silent Circle, các hãng mà đã tự mình đóng cửa chỉ để bảo vệ sự riêng tư hợp pháp của thông tin - dữ liệu khách hàng của họ. Điều này cho thấy, thật khờ dại khi tin vào Microsoft, vào các sản phẩm - dịch vụ của hãng khi mà hãng, thay vì bảo vệ quyền lợi người sử dụng, thì họ đã nói dối và phản bội lại lòng tin của người sử dụng. Vụ PRISM cho chúng ta thấy: (1) Lý lẽ “bản quyền hợp pháp để sử dụng phần mềm nguồn đóng” chỉ là sự lừa dối người sử dụng của Microsoft và các hãng phần mềm nguồn đóng độc quyền tương tự; (2) Windows và phần mềm nguồn đóng, sở hữu độc quyền là mối đe dọa lâu dài cho an ninh quốc gia!; (3) Tư duy “mua sắm sản phẩm - dịch vụ của các Ông Lớn để nếu có điều gì xảy ra thì họ sẽ giúp” - đã chết hoàn toàn! Bình luận về vụ PRISM, Ric-hard Stallman, Chủ tịch của Quỹ Phần mềm Tự do – FSF (Free Software Foundation), người đã khởi xướng ra phong trào phần mềm tự do thế giới, đã nói trong một cuộc phỏng vấn với hãng RT như sau: “Nói theo nghĩa đen, các phần mềm của Apple và Microsoft là các phần mềm độc hại và Windows 8.1 có thể gọi là Windows phiên bản PRISM vì nó được thiết kế để yêu cầu mọi người gửi các dữ liệu tới các máy chủ của Microsoft và tất nhiên Microsoft sẽ chuyển bất kỳ thứ gì từ những dữ liệu đó cho chính phủ Mỹ theo yêu cầu”.

Trong khi ở Việt Nam còn chưa biết giải quyết như thế nào, khi mà vô số những người sử dụng Windows XP và Office 2003, hệ điều hành và bộ phần mềm văn phòng của Microsoft phát hành lần đầu vào năm 2001 và 2003 một cách tương ứng, sẽ hết hạn bảo hành toàn cầu vào ngày 08/04/2014 và những người sử dụng chúng sau ngày đó sẽ gây hại cho bản thân họ và cho cả xã hội, thì thông tin về Windows 8.1 ở trên như một cú đấm bồi cho những người sử dụng hâm mộ cuồng tín các sản phẩm và dịch vụ của Microsoft ở Việt Nam. Lưu ý quan trọng là, nếu tiếp tục đi theo con đường sử dụng các hệ điều hành Windows, thì hôm nay hết hạn bảo hành cho Windows XP, mai kia sẽ là Windows 7, 8, xx nào đó, và Việt Nam sẽ luôn nằm trong hoàn cảnh mất an ninh thông tin, mất an ninh hệ thống thông tin và vi phạm các quyền sở hữu trí tuệ, trong khi luôn phải dùng các công nghệ cũ kỹ với rủi ro mất an ninh luôn thường trực ở mức cao nhất có thể. Ngắn gọn, việc tiếp tục đi theo các hệ điều hành Windows của Microsoft, chỉ đơn giản là cách để “Tiền mất, tật mang”. Bây giờ sẽ là không ngoa để nói rằng: “Sử dụng các sản phẩm - dịch vụ phần mềm của Microsoft là tiếp tay cho gián điệp nước ngoài ăn cắp thông tin - dữ liệu”. Điều này đúng không chỉ với PRISM của Mỹ, mà còn đúng với cả APT1 của Trung Quốc. Điều này sẽ càng đúng khi xét về những vụ việc mất an ninh mạng của Việt Nam như được nêu ở trên, và nhất là khi mà “Chừng nào còn xung đột ở Biển Đông, chừng đó còn chiến tranh không gian mạng ở Việt Nam”.

Lối thoát duy nhất khả dĩ cho Việt Nam lúc này là chuyển đổi bắt buộc, vô điều kiện sang PMTDNM trong khu vực hành chính nhà nước và giáo dục công lập, như đã được nêu nhiều lần trên tạp chí Tin học & Đời sống, ví dụ như các bài:

-

-

-

Một điểm cần được nhấn mạnh thêm ở đây rằng, để có được an ninh tốt nhất cho thông tin và hệ thống thông tin, ngay cả đối với PMTDNM thì chúng ta cũng phải làm chủ được nó, phải kiểm soát được mã nguồn của nó, chứ không chỉ đơn thuần là tải về để sử dụng. Để làm được điều này, như 2 bài cuối trong số 3 bài ở trên đã nêu, chúng ta cần phải tuân thủ mô hình phát triển đúng của PMTDNM, tuân thủ một cách lặp đi lặp lại 5 bước trong qui trình ngược lên dòng trên (NLDT) khi phát triển PMTDNM (xem hình bên phải) như sau: (1) Tải về mã nguồn; (2) Áp dụng các bản vá và tùy biến; (3) Kiểm thử; (4) Đóng góp các thay đổi cho dự án NLDT; (5) Đưa vào cây phát hành sản phẩm dòng dưới.

Từ 5 bước ở trên, nếu cộng đồng các lập trình viên PMTDNM của Việt Nam có đủ trình độ và nhân sự khi phát triển, ví dụ, một dự án PMTDNM nào đó có nguồn gốc của thế giới, cộng đồng đó hoàn toàn có khả năng vừa song hành phát triển với cộng đồng dự án đó của thế giới và vừa triển khai liên tục các bược 2 và 3 trong 5 bước ở trên: (2) Áp dụng được bản vá và tùy biến và (3) Kiểm thử được chất lượng của mã nguồn. Đó chính là 2 bước giúp cộng đồng PMTDNM ở Việt Nam làm chủ được và kiểm soát được chất lượng mã nguồn của PMTDNM đang được phát triển cùng thế giới đó.

Đây cũng chính là khuyến cáo cho việc phát triển phần mềm (xem hình bên trái) nói chung để sử dụng hành chính nhà nước và giáo dục công lập, nó chỉ ra đường thoát có lẽ là duy nhất cho Việt Nam về lâu dài, trong khi mọi con đường khác đều sẽ đi vào đường tịt, ngõ cụt, xét về vấn đề an ninh thông tin - an ninh hệ thống thông tin và sở hữu trí tuệ.

Các nội dung được nêu ở trên đều có trong bài: “An ninh thông tin và việc chuyển đổi bắt buộc sang PMTDNM trong hành chính nhà nước và giáo dục công lập”, được trình bày tại phân ban B, “An ninh - an toàn thông tin”, chiều ngày 30/08/2013 trong “Hội thảo Hợp tác Phát triển CNTT-TT Việt Nam lần thứ 17” diễn ra tại thành phố Huế, từ 29 đến 31/8/2013. Hội thảo do Bộ Thông tin và Truyền thông, UBND tỉnh Thừa Thiên Huế, Hội Tin học Việt Nam và Hội Tin học Tp HCM đồng tổ chức với chủ đề “Xây dựng hạ tầng CNTT-TT đồng bộ từ Trung ương đến địa phương tạo động lực phát triển kinh tế - xã hội”. Tại hội thảo, có ý kiến cho rằng, chưa nên từ bỏ thói quen mua sắm các sản phẩm - dịch vụ phần mềm của nước ngoài. Ở đây cần được nêu rõ rằng:

-

Việc phát triển phần mềm hướng tới làm chủ công nghệ, tuân thủ đúng theo mô hình phát triển của PMTDNM thế giới, không đồng nghĩa với việc từ bỏ các sản phẩm - dịch vụ của nước ngoài nói chung, của nước Mỹ nói riêng, vì bản chất của sự phát triển PMTDNM là sự phát triển song hành đồng thời của cộng đồng PMTDNM Việt Nam và cộng đồng PMTNDM thế giới, không tách rời khỏi sự phát triển của PMTDNM thế giới, như bài viết về “Mô hình phát triển và ứng dụng phần mềm tự do nguồn mở bền vững” trên tạp chí Tin học & Đời sống, số tháng 05/2013 đã nêu. -

Việc loại bỏ các sản phẩm - dịch vụ độc hại của Microsoft, không đồng nghĩa với việc tẩy chay các hàng hóa - dịch vụ của các công ty Mỹ làm ăn nghiêm túc, không gây mất an toàn an ninh cho thông tin và hệ thống thông tin của những người sử dụng. Cần lưu ý rằng, cả PMTDNM và Internet mà chúng ta hiện đang sử dụng, đều bắt nguồn từ nước Mỹ, từ các cộng đồng PMTDNM ở nước Mỹ, với sự tham gia tích cực của nhiều công ty Mỹ. Liệu có khả năng viện tới Điều 7, Luật Sở hữu trí tuệ để loại bỏ các phần mềm gây hại đó chăng?

Chính là bây giờ, chứ không phải bất kỳ lúc nào khác, Việt Nam có khả năng biến các thách thức hiện nay thành các cơ hội, bằng việc đưa vào dự thảo nghị quyết của Bộ Chính trị về công nghệ thông tin và trong dự thảo chỉ thị về PMTDNM của Việt Nam từ nay tới năm 2020 tinh thần của nội dung 5 điểm khuyến cáo đã được nhắc tới trước trong vài số báo của Tin học & Đời sống được nêu ở trên, được nhắc lại một lần nữa ở đây, với việc bổ sung làm rõ thêm cho một số điểm, gồm:

-

Tuân thủ đúng mô hình phát triển của PMTDNM khi triển khai xây dựng các giải pháp dựa vào PMTDNM, tránh “cái chết hệ thống” được báo trước, có thể là vào năm 2016.

-

Nhanh chóng có chính sách mua sắm công về CNTT dựa vào dịch vụ và các tiêu chuẩn mở để thay thế dần chính sách mua sắm dựa vào sản phẩm. Cần nhấn mạnh tới chiến lược “hướng tới làm chủ CNTT bằng việc loại bỏ phần mềm nguồn đóng, sở hữu độc quyền, trước hết là loại bỏ hoàn toàn hệ điều hành Microsoft Windows, cả ở phía các máy tính trạm và ở phía các máy tính chủ”.

-

Giáo dục công lập tất cả các cấp học và tất cả các cơ quan nhà nước, bắt buộc sử dụng PMTDNM. Với hệ thống giáo dục công lập, nhấn mạnh tới tất cả khối các trường sư phạm, nơi đào tạo ra các giáo viên, thì yêu cầu các sinh viên thuộc khối trường đó sẽ ở mức cao hơn: không sử dụng thành thạo các công cụ PMTDNM trong các hoạt động dạy và học thì sinh viên sẽ không tốt nghiệp.

-

Có chế tài mạnh đi kèm với chính sách về PMTDNM. Khi tiến hành chuyển đổi, những người thực hiện có thể làm đúng, có thể làm chưa đúng. Tuy nhiên, mọi tư duy không chịu chuyển đổi, viện đủ mọi lý do để không làm, trốn tránh trách nhiệm, cần phải chấn chỉnh bằng các chế tài, theo cách: kiên quyết loại bỏ những người chống đối và không làm. -

Xây dựng các cộng đồng các dự án PMTDNM theo đúng triết lý và pháp lý của nó. Các đại học làm nòng cốt trong việc này.

Trần Lê

PS: Đây là bài tham luận của tác giả đọc tại Hội thảo Hợp tác và Phát triển CNTT&TT VN lần thứ 17, bài viết phản ánh của tác giả. Tựa do tòa soạn đặt.

Bài đăng trên tạp chí Tin học & Đời sống, số tháng 09/2013, trang 44-47.

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu

Các bài toàn văn trong năm 2025

Các bài toàn văn trong năm 2025

Các bài trình chiếu trong năm 2025

Các bài trình chiếu trong năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt