(Bài đăng trên Tạp chí Tia Sáng, số 11 năm 2022, xuất bản ngày 05/06/2022, các trang 26-29. Phiên bản điện tử có tại địa chỉ: https://drive.google.com/drive/folders/1hEWWYTwj0PQyacaFEfxSdtKKjct03jPR hoặc https://tiasang.com.vn/doi-moi-sang-tao/khung-ra-quyet-dinh-an-danh-cua-vuong-quoc-anh/)

Ẩn danh là một quy trình phức tạp, không chỉ phụ thuộc vào khía cạnh kỹ thuật công nghệ xung quanh dữ liệu cá nhân, mà còn cả môi trường và pháp luật có liên quan tới nó. Để giúp cho các tổ chức làm việc với dữ liệu cá nhân có thể chia sẻ được dữ liệu có nguồn gốc từ dữ liệu cá nhân nhưng vẫn đảm bảo tuân thủ Quy định Bảo vệ Dữ liệu Chung (GDPR), Vương quốc Anh đã ban hành Khung Ra quyết định Ẩn danh - ADF (Anonymisation Decision-making Framework) và hàng loạt các tài liệu hướng dẫn chi tiết khác được tham chiếu tới trong bài viết này.

Khung Ra quyết định Ẩn danh[1] - ADF (Anonymisation Decision-making Framework) đưa ra cách thức suy nghĩ về ẩn danh và sử dụng lại dữ liệu cá nhân thoát ra khỏi các ràng buộc của các khuôn khổ quá kỹ thuật hoặc quá pháp lý của vấn đề. Quy định Bảo vệ Dữ liệu Chung - GDPR (General Data Protection Regulation) của Liên minh châu Âu từng luôn có ý định tạo thuận lợi cho việc chia sẻ và sử dụng lại dữ liệu đúng và phù hợp cũng như bảo vệ các chủ thể dữ liệu, và hoàn toàn có cách để dữ liệu vẫn hữu ích trong khi vẫn duy trì việc tuân thủ với GDPR, miễn là có một khung ra quyết định ẩn danh và một tập hợp các công cụ phù hợp.

Khung Ra quyết định Ẩn danh (ADF) được xây dựng dựa vào 5 nguyên tắc sau:

Bạn không thể quyết định liệu dữ liệu có là an toàn để chia sẻ hay không bằng việc chỉ xem xét bản thân dữ liệu đó.

Nhưng bạn vẫn cần phải xem xét dữ liệu đó.

Ẩn danh là quy trình tạo ra dữ liệu an toàn nhưng nó chỉ có ý nghĩa nếu những gì bạn đang sản xuất là dữ liệu hữu dụng an toàn.

Rủi ro bằng không (Zero risk) không phải là khả năng thực tế nếu bạn muốn tạo ra dữ liệu hữu ích.

Các biện pháp bạn sử dụng để quản lý rủi ro tái nhận dạng cần phải tỷ lệ với rủi ro và tác động/lợi ích có khả năng của nó.

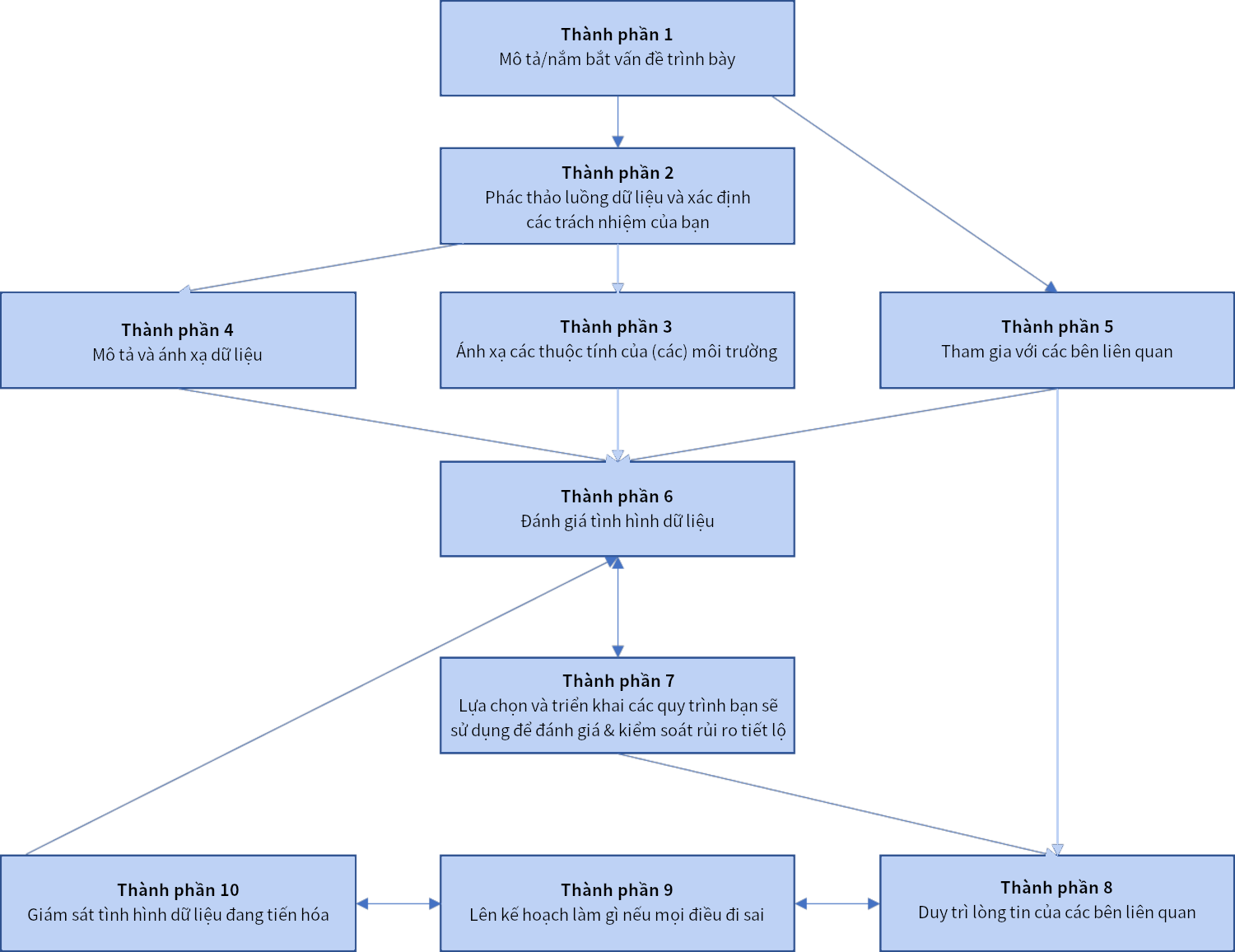

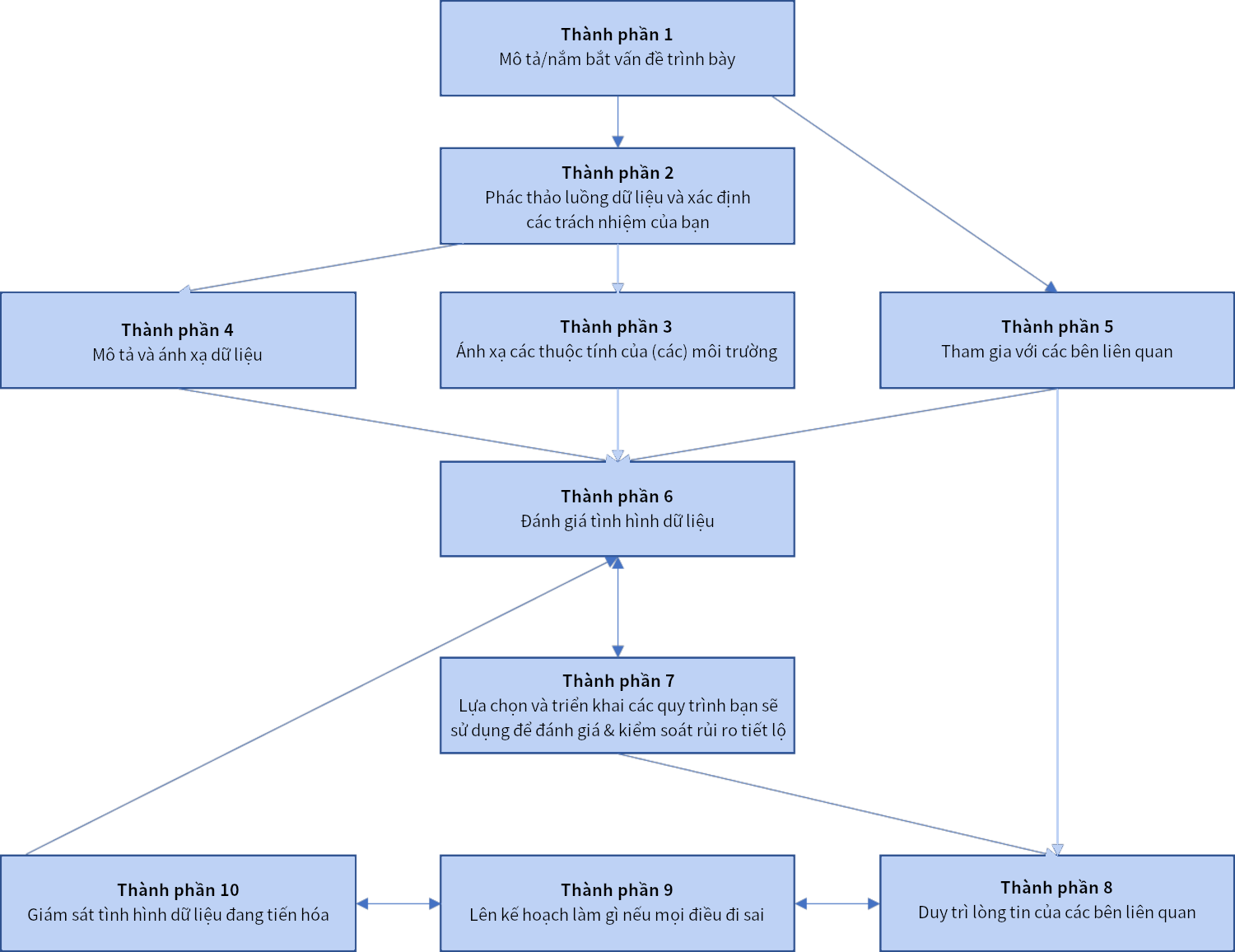

Dựa vào 5 nguyên tắc trên, ADF được xây dựng với 10 thành phần, xoay quanh 3 hoạt động chính[2] gồm: (1) kiểm tra tình hình dữ liệu (các thành phần 1-6); (2) đánh giá/kiểm soát rủi ro tiết lộ (thành phần 7); và (3) quản lý tác động (các thành phần 8-10).

Hình 1. Các thành phần của Khung Ra quyết định Ẩn danh (ADF)

Dưới đây liệt kê 3 hoạt động ứng với 10 thành phần của ADF đi với mô tả ngắn gọn cùng các tài liệu tham chiếu hướng dẫn thêm đi kèm, nếu có, cho từng thành phần đó:

KIỂM TRA TÌNH HÌNH DỮ LIỆU

Kiểm tra tình hình dữ liệu cơ bản là công cụ nhằm giúp để hiểu tình hình dữ liệu của bạn (dữ liệu và môi trường của chúng), và vì thế giúp xác định phạm vi quy trình ẩn danh đúng cho bạn để chia sẻ dữ liệu của bạn an toàn. Kiểm tra tình hình dữ liệu cần xác định các câu trả lời cho 3 câu hỏi chính sau:

Câu hỏi chính 1: Bạn hoặc tổ chức của bạn có trách nhiệm gì về tình hình dữ liệu (một mình hoặc chung)?

Câu hỏi chính 2: Trong phạm vi trách nhiệm đó liệu có rủi ro tiết lộ không đáng kể cần được giải quyết hay không?

Câu hỏi chính 3: Tình hình dữ liệu của bạn nhạy cảm như thế nào?

Về nguyên tắc, các kết quả đầu ra từ các thành phần 1 và 2 sẽ cung cấp cho bạn cơ sở để trả lời câu hỏi chính 1 (trách nhiệm), kết quả đầu ra từ các thành phần 3 và 4 sẽ cung cấp cho bạn cơ sở để trả lời cho câu hỏi chính 2 (các rủi ro sẽ được giải quyết), và phương pháp được đặt ra trong thành phần 6 trả lời cho câu hỏi chính 3 về chi phí/tác động có khả năng của một quyết định sai lầm ở điểm này (sự nhạy cảm).

Thành phần 1: Mô tả/Nắm bắt vấn đề

Vấn đề ở đây là bạn muốn làm gì hay đạt được gì với những dữ liệu này? Điều đó có thể cụ thể, chẳng hạn như bạn muốn chia sẻ một cơ sở dữ liệu nhất định với một tổ chức khác. Hay vấn đề đó có thể khái quát hơn, chẳng hạn như bạn phải công khai một vài dữ liệu để thể hiện trách nhiệm giải trình. Cần phải xác định rõ ràng mục đích sử dụng dữ liệu là gì, để có thể đưa ra những cân nhắc phù hợp cho những bước tiếp theo.

Thành phần 2: Phác thảo dòng chảy dữ liệu và xác định các trách nhiệm của bạn

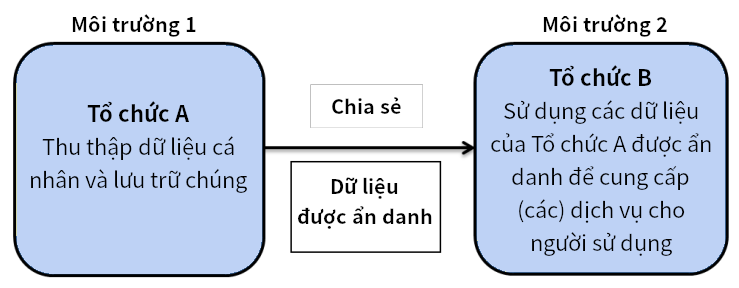

Hầu hết các tình huống dữ liệu đều mang tính động, theo nghĩa là chúng liên quan tới một loạt các quy trình mà dữ liệu bị dịch chuyển từ môi trường này sang môi trường khác. Các môi trường đó có thể nằm trong một tổ chức duy nhất hoặc xuyên qua các tổ chức khác nhau hay có thể là một môi trường toàn cầu. Việc phác thảo luồng dữ liệu từ điểm xuất phát sẽ cho phép bạn hình dung được một cách tổng quan tình huống dữ liệu của bạn.

Việc xác định các trách nhiệm của bạn trong suốt dòng chảy dữ liệu là hết sức quan trọng nhưng không hề dễ dàng. Ví dụ thường thấy là luồng dữ liệu chạy từ môi trường của người kiểm soát dữ liệu sang môi trường của người xử lý dữ liệu; còn người sử dụng dữ liệu thì truy cập các dữ liệu đó thông qua môi trường của người xử lý dữ liệu. Trên thực tế, dữ liệu có thể dịch chuyển qua nhiều hơn hai môi trường của nhiều tổ chức khác nhau, tạo nên sự phức tạp trong việc phân định vai trò và trách nhiệm của từng tổ chức đó.

Để giải quyết được điều này, ta cần cân nhắc các câu hỏi sau:

Vai trò: Bạn đang hành động theo chỉ đạo của tổ chức của mình hay tổ chức khác? Bạn là người kiểm soát dữ liệu, người xử lý dữ liệu hay người sử dụng dữ liệu?

Nguồn gốc dữ liệu: Dữ liệu đã tới từ đâu, và chúng đang đi về đâu?

Phân loại và triển vọng dữ liệu: Tình trạng dữ liệu là gì (dữ liệu cá nhân hay thông tin ẩn danh) đối với các bên liên quan trong dòng chảy dữ liệu đó?

Hình 2. Ví dụ về luồng dữ liệu dịch chuyển từ môi trường này sang môi trường khác

Thành phần 3: Sơ đồ hóa các thuộc tính của (các) môi trường

Một khi bạn đã phác thảo các dòng chảy dữ liệu, bạn có thể định hình các thuộc tính của từng môi trường theo bốn yếu tố môi trường dữ liệu bao gồm: các tác nhân, các dữ liệu khác, điều hành và hạ tầng. Trong đó, tác nhân là những cá nhân và tổ chức có khả năng làm việc và tương tác với dữ liệu tại bất kì điểm nào trên dòng chảy dữ liệu; dữ liệu khác là tất cả những thông tin liên quan đến dữ liệu mà bạn đang làm việc khiến chúng về sau có thể bị tái nhận dạng (re-identification); điều hành là kiểm soát mối quan hệ giữa các tác nhân và dữ liệu; hạ tầng là các hệ thống cho phép dữ liệu dịch chuyển và định hình môi trường dữ liệu bao gồm cả hạ tầng an ninh và những cấu trúc kinh tế - xã hội khác rộng lớn hơn.

Thành phần 4: Mô tả và sơ đồ hóa dữ liệu

Đây là bước bạn làm việc cụ thể với dữ liệu. Bạn sẽ mô tả dữ liệu trong từng môi trường dựa trên một loạt các tham số: cấu trúc dữ liệu, dạng dữ liệu, dạng các biến số, các thuộc tính của tập hợp dữ liệu, biến số và tính nhạy cảm của chủ đề. Các tham số đó có liên quan tới rủi ro về khả năng hoặc tác động của sự vi phạm. ADF cung cấp Mẫu Template đặc tính dữ liệu[3] để giúp cho việc mô tả được dễ dàng hơn và thuận tiện hơn.

Thành phần 5: Tham gia với các bên liên quan

Kịch bản sử dụng và tình huống dữ liệu của bạn sẽ bao gồm các tương tác với các bên liên quan khác nhau, bao gồm các chủ thể dữ liệu, các nhà cung cấp dữ liệu, người sử dụng dữ liệu, khách hàng, đối tác, các nhà cung cấp dịch vụ công và công chúng. Khả năng của bạn để giành được và duy trì uy tín tốt về quản trị dữ liệu tin cậy phụ thuộc vào việc duy trì lòng tin của các bên liên quan đó. Hãy trao đổi với các bên liên quan để hiểu các kỳ vọng của họ khi họ làm việc với bạn. Họ tin tưởng bạn làm được những gì? Có những nhóm nào có khả năng chống đối lại việc sử dụng dữ liệu được đề xuất trong kịch bản sử dụng đó không? Bạn có thể tham gia với họ để giải quyết các lo ngại của họ, quản lý các kỳ vọng, hoặc thậm chí thay đổi tư duy của họ được hay không? Hoặc, nếu bạn quyết định đối mặt với sự chống đối lại, liệu điều đó có ảnh hưởng đến danh tiếng của bạn cả về mặt chính trị và kinh doanh hay không?

Những câu hỏi này cũng liên quan đến ẩn danh dữ liệu. Bạn nên nhớ rằng rằng việc ẩn danh dữ liệu tuyệt đối, tức là giảm rủi ro xuống bằng 0 là một điều phi thực tế nếu bạn muốn dữ liệu của mình hữu dụng. Tuy nhiên, khi rủi ro lớn hơn 0, sẽ có thể có những việc diễn ra ngoài ý muốn. Tham gia với các bên liên quan sẽ làm giảm nhẹ thiệt hại của kết quả đầu ra như vậy, và vì thế giảm thiểu rủi ro nó đặt ra.

Thành phần 6: Đánh giá tình hình dữ liệu

Đến bước này, bạn đã phải hoàn thành sơ đồ về tình huống dữ liệu của mình, trong đó mô tả chi tiết về dòng chảy dữ liệu với vai trò và trách nhiệm chính của mình trong từng môi trường dữ liệu cũng như thuộc tính của đồng thời cả môi trường đó và dữ liệu.

ADF cung cấp các công cụ và kỹ thuật để trợ giúp việc đánh giá tình hình dữ liệu, ví dụ như, bằng mẫu Template đánh giá tình hình dữ liệu[4]. Mẫu này đi với hàng loạt các câu hỏi theo 4 chủ đề: (A) Độ nhạy cảm của thỏa thuận giữa tổ chức kiếm soát/xử lý dữ liệu với chủ thể dữ liệu; (B) Độ nhạy cảm kỳ vọng của tổ chức kiểm soát/xử lý dữ liệu; (C) Độ nhạy cảm của dữ liệu; (D) Các yếu tố hóa giải nhạy cảm. Mẫu cũng chỉ ra cách tính điểm cụ thể cho từng chủ đề và tính tổng độ nhạy cảm theo cả 4 chủ đề đó. Nếu tổng số điểm của 4 chủ đề là 4 hoặc ít hơn, độ nhạy cảm tình hình dữ liệu là Thấp. Nếu nó nằm giữa 5 và 10 là Trung bình và nếu lớn hơn 10 là Cao.

ĐÁNH GIÁ VÀ KIỂM SOÁT RỦI RO TIẾT LỘ

Đánh giá và kiểm soát rủi ro thường nên là quy trình lặp đi lặp lại, có thể bằng nhiều giải pháp khác nhau. Việc áp dụng các phương pháp đánh giá rủi ro cũng cần phải có chiến lược vì có những phương pháp đòi hỏi nhiều nguồn lực, chỉ cần áp dụng cho bản dữ liệu gần cuối trước khi công bố (giả thiết ngân sách của bạn là hạn chế).

Thông thường, mục tiêu của quy trình này là tạo ra dữ liệu đáp ứng các yêu cầu của kịch bản sử dụng. Nguồn lực bỏ ra để đánh giá các rủi ro tiềm tàng chỉ nên ở mức tương xức với ảnh hưởng tạo ra khi dữ liệu đó bị xâm phạm.

Thành phần 7: Lựa chọn và triển khai các quy trình bạn sẽ sử dụng để đánh giá và kiểm soát rủi ro tiết lộ

Nếu đánh giá của bạn ở phần 6 cho thấy rủi ro nào đó có thể không thể chấp nhận, không thể bỏ qua được thì bạn cần triển khai đánh giá rủi ro công khai và các phương pháp kiểm soát. Bước này giúp lựa chọn các phương pháp đó. Các lựa chọn đánh giá bao gồm kiểm thử thâm nhập, đánh giá rủi ro phân tích dữ liệu và phân tích so sánh tình huống dữ liệu. Các lựa chọn để kiểm soát bao gồm các kiểm soát dữ liệu (ngăn chặn, thêm nhiễu, .v.v.) và các kiểm soát môi trường (truy cập và cấp phép). Trên thực tế, đây có thể là bước rất phức tạp và đánh giá rủi ro có lẽ là giai đoạn khó khăn nhất của quá trình ẩn danh, đòi hỏi nhiều nhận định và chuyên môn của những nhà thực hành với dữ liệu. Lí do nó phức tạp một phần là không ai biết đích xác những thông tin nào khác cần phải cân nhắc bên cạnh bản thân dữ liệu và nhiều yếu tố khác nhau sẽ ảnh hưởng như thế nào đến mức độ rủi ro.

Bạn cần triển khai các phương pháp đã được lựa chọn. Bạn có thể cần lặp đi lặp lại giữa đánh giá và kiểm soát rủi ro để cân bằng rủi ro với sự hữu dụng của dữ liệu. Hãy lặp lại các bước 6 và 7 cho tới khi bạn đã đạt được điểm số nơi rủi ro là không đáng kể, ví dụ như, độ nhạy cảm tình huống dữ liệu là Thấp.

QUẢN LÝ TÁC ĐỘNG

Tất cả những gì chúng ta cân nhắc từ bước đầu tiên đến nay là một khung quản lý rủi ro để giảm thiểu tối đa khả năng dữ liệu bị tái nhận dạng. Tuy nhiên, điều đó vẫn chưa đủ, sẽ là vô trách nhiệm nếu chúng ta không chuẩn bị cho tình huống tồi tệ nhất. Quản lý tác động đòi hỏi một kế hoạch nhằm giảm ảnh hưởng của tình huống như vậy nếu nó diễn ra.

Thành phần 8: Duy trì lòng tin của các bên liên quan

Hành xử đáng tin cậy, bạn cần phải tương tác và thảo luận với các bên liên quan để chứng minh sự uy tín của mình. Không cần giao tiếp thường xuyên, nhưng bạn cần minh bạch, và cập nhật tình hình nếu có gì thay đổi. Gửi cho các bên liên quan đầu mối liên hệ để họ có thể liên lạc trực tiếp nếu có bất kì lo ngại nào. Không được phép đánh giá thấp tầm quan trọng của bước này, bạn có thể giải quyết vấn đề một cách tự do tới mức nào phụ thuộc vào lòng tin của các bên đặt lên bạn.

Thành phần 9: Lên kế hoạch sẽ làm gì nếu mọi điều đi sai

Bạn đã chú tâm hoàn thành tất cả các bước ở trên. Tuy nhiên, bạn đang quản lý rủi ro, chứ không phải loại bỏ nó hoàn toàn. Rủi ro còn sót lại là ngụ ý một sự kiện bất lợi có thể xảy ra. Hãy đặt ra chính sách quản lý khủng hoảng bao trùm bốn lĩnh vực chính: quản lý vi phạm, thông báo, rà soát lại và truyền thông. Hãy xem xét thận trọng dải các kịch bản vi phạm có thể xảy ra, ai sẽ là các tác nhân, mục tiêu, phương tiện của họ, và liệu các mục tiêu đó có làm trầm trọng thêm hay cải thiện được các tác động của vi phạm đó hay không. Hãy làm rõ các mục tiêu của bạn là gì và nó liên quan gì tới mục tiêu của các tác nhân khác. Sau đó, xem xét một loạt những hành động bạn có thể thực hiện đối với từng kịch bản đó.

Thành phần 10: Giám sát tình hình dữ liệu đang tiến hóa

Rủi ro không tính toán chính xác được, cũng không là hằng số bất biến. Bạn nên tạo lập và triển khai chính sách giám sát rủi ro và xem xét tinh chỉnh tình hình dữ liệu nếu nó thay đổi đáng kể. Rà soát lại tình hình dữ liệu định kỳ và đánh giá liệu có bất kỳ yếu tố nào đã thay đổi hay không. Duy trì nhật ký của tất cả các thay đổi như vậy và đánh giá liệu hiệu ứng mạng của tất cả các thay đổi đó có yêu cầu rà soát lại toàn bộ các trường hợp hay không. Điều này về cơ bản ngụ ý làm lại thành phần 6 và nếu cần cả các thành phần 8 và 9 nữa.

Không chỉ là vấn đề kỹ thuật công nghệ của dữ liệu và môi trường dữ liệu, mà còn cả ngữ cảnh pháp lý của ADF ở các quốc gia khác nhau

Nội dung ở tất cả 10 thành phần được nêu trên chưa tính tới ngữ cảnh pháp lý của ADF. Tuy nhiên, cũng đã có một số hướng dẫn ra đời để tiếp nhận ADF trong bối cảnh pháp luật của các quốc gia Châu Âu[5],[6].

Trong bối cảnh Chính phủ Việt Nam vừa ban hành Nghị quyết số 27/NQ-CP của Chính phủ: Thông qua hồ sơ xây dựng Nghị định bảo vệ dữ liệu cá nhân[7], ngày 07/03/2022 và hướng tới việc xây dựng Luật Bảo vệ dữ liệu cá nhân[8] trong thời gian tới, cũng như việc hội nhập quốc tế sâu rộng của Việt Nam với thế giới, bao gồm cả với châu Âu, ví dụ như, trong việc thực hiện Hiệp định thương mại tự do Việt Nam - Liên minh châu Âu (EVFTA), chắc chắn sẽ ngày càng có nhiều tác nhân là các tổ chức, công ty và/hoặc cá nhân của Việt Nam sẽ có nhu cầu hiểu rõ và tuân thủ GDPR khi tiến hành trao đổi/giao dịch với các đối tác châu Âu để tránh vi phạm và tránh các hình phạt theo quy định của GDPR. Khung Ra quyết định Ẩn danh (ADF) và các vấn đề liên quan tới các khung pháp lý và kỹ thuật công nghệ cùng với các tài liệu liên quan khác tới ADF có thể là những tài liệu tham khảo rất tốt cho các nhà làm luật ở Việt Nam tính tới khi xây dựng Luật Bảo vệ dữ liệu cá nhân của Việt Nam.

Một điều cần được khẳng định, dữ liệu có nguồn gốc từ dữ liệu cá nhân hoàn toàn có thể trở thành dữ liệu mở thông qua ẩn danh[9], để tạo ra nhiều giá trị cho xã hội.

Các chú giải

[1] Elaine Mackey, Mark Elliot, Kieron O’Hara: The Anonymisation Decision-making Framework. Published by ODI, 2016: https://fpf.org/wp-content/uploads/2016/11/Mackey-Elliot-and-OHara-Anonymisation-Decision-making-Framework-v1-Oct-2016.pdf

[2] Mark Elliot, Elaine Mackey & Kieron O’Hara: The Anonymisation Decision-Making Framework 2 nd Edition: Overview. Published by UKAN, University of Manchester. 2020: https://msrbcel.files.wordpress.com/2020/11/adf-2nd-version-overview.pdf.

[3] UKAN: ADF COMPANION DOCUMENT E: Data Features Template: https://msrbcel.files.wordpress.com/2020/12/data-features-template-v2-1.docx

[4] UKAN: The Data Situation Evaluation Template: https://msrbcel.files.wordpress.com/2020/12/data-situation-evaluation-template-v1.1.docx

[5] Mark Elliot, Elaine Mackey & Kieron O’Hara: The Anonymisation Decision-Making Framework 2 nd Edition: European Legal Context (GDPR). Published by UKAN, University of Manchester. October 2020: https://msrbcel.files.wordpress.com/2020/11/adf-2nd-version-legal-context.pdf

[6] Mark Elliot, Elaine Mackey and Kieron O’Hara: The Anonymisation Decision-Making Framework 2 nd Edition: European Practitioners’Guide. Published by UKAN, University of Manchester. 2020: https://msrbcel.files.wordpress.com/2020/11/adf-2nd-edition-1.pdf

[7] Chinhphu.vn: Nghị quyết số 27/NQ-CP của Chính phủ: Thông qua hồ sơ xây dựng Nghị định bảo vệ dữ liệu cá nhân: https://vanban.chinhphu.vn/?pageid=27160&docid=205430

[8] Bộ Công an, trang thông tin điện tử phổ biến giáo dục pháp luật: Chính phủ thông qua hồ sơ xây dựng Nghị định bảo vệ dữ liệu cá nhân: http://bocongan.gov.vn/giao-duc-pho-bien-phap-luat/tin-tuc/Pages/lists.aspx?Cat=3&ItemID=646

[9] Lê Trung Nghĩa, 2022: Khi dữ liệu cá nhân có thể trở thành dữ liệu mở: https://giaoducmo.avnuc.vn/bai-viet-toan-van/khi-du-lieu-ca-nhan-co-the-tro-thanh-du-lieu-mo-653.html

![]()

Giấy phép nội dung: CC BY 4.0 Quốc tế

Lê Trung Nghĩa

Xem thêm:

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Blog này được chuyển đổi từ http://blog.yahoo.com/letrungnghia trên Yahoo Blog sang sử dụng NukeViet sau khi Yahoo Blog đóng cửa tại Việt Nam ngày 17/01/2013.Kể từ ngày 07/02/2013, thông tin trên Blog được cập nhật tiếp tục trở lại với sự hỗ trợ kỹ thuật và đặt chỗ hosting của nhóm phát triển...

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu

Các bài toàn văn trong năm 2025

Các bài toàn văn trong năm 2025

Các bài trình chiếu trong năm 2025

Các bài trình chiếu trong năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Hướng dẫn nghiên cứu của khoa về ChatGPT và các công cụ AI

Hướng dẫn nghiên cứu của khoa về ChatGPT và các công cụ AI

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt