31 May 2012, 13:33, byJürgen Schmidt

Theo:http://www.h-online.com/security/features/FAQ-Flame-the-super-spy-1587063.html

Bài được đưa lênInternet ngày: 31/05/2012

Sâugián điệp Flame đang được xem như một “vũ khí khônggian mạng (KGM) chết người”, nhưng một phân tích bìnhtĩnh hơn phát hiện nó sẽ là một công cụ của cácchuyên gia dành cho các chuyên gia mà không thực sự cónhiều tính năng so sánh được để, nói, với trojan ngânhàng trực tuyến rộng khắp như Zeus.

Thespyware worm Flame is being billed as a "deadly cyber weapon",but a calmer analysis reveals it to be a tool by professionals forprofessionals that doesn't actually have that many new featurescompared to, say, the widespread online-banking trojan Zeus.

Lờingười dịch: Lại một virus khủng mới được phát hiện,có tên là Flame, hoặc Flamer và sKyWIper. Nó được đánhgiá là “Siêu gián điệp không gian mạng”, tấncông có chủ đích, có chọn lọc chứ không phải loạithông thường. Phần mềm gián điệp này chủ yếu đểnắm bắt nhiều dạng thông tin khác nhau. “Nó khôngchỉ có thể ăn cắp các tệp và các thư điện tử từcác máy tính bị lây nhiễm, mà còn biến chúng thành cácthiết bị ghi âm và trinh sát có sử dụng các micro vàwebcam được kết nối. Nó cũng có khả năng ghi lạicác màn hình, bàn phím và giao thông mạng”. “Chươngtrình phần mềm gián điệp này đường như đã đượcsử dụng nhiều năm mà không bị phát hiện, và cho tớikhi bị phát hiện, không chương trình chống virus duynhất nào nhận biết được phần mềm độc hại này.Tình trạng này chỉ cho thấy một lần nữa các phần mềmchống virus không phù hợp như thế nào cho việc dò tìmcác hệ thống chống lại các cuộc tấn công có chủđích. Các phần mềm chống virus tập trung vào việc dòtìm các máy tính chống lại sự lan truyền, không phầnbiệt các phần mềm độc hại và hầu hết là vô dụngchống lại các phần mềm chuyên dụng như Flame”.

Flamelà gì?

Flame là tên mã chomột chương trình phần mềm gián điệp được xây dựngtheo module và cũng được biết tới như là Flamer vàsKyWIper. Flame từng chỉ được phát hiện gần đây, vànó là có trước khi tất cả các thành phần của nó đượcphân tích. Các công ty phần mềm chống virus đánh giárằng Flame đã lây nhiễm khoảng 1.000 máy tính, chủ yếuở Trung Đông.

Flamelàm gì?

Phầnmềm gián điệp này chủ yếu để nắm bắt nhiều dạngthông tin khác nhau. Nó không chỉ có thể ăn cắp các tệpvà các thư điện tử từ các máy tính bị lây nhiễm, màcòn biến chúng thành các thiết bị ghi âm và trinh sát cósử dụng các micro và webcam được kết nối. Nó cũng cókhả năng ghi lại các màn hình, bàn phím và giao thôngmạng.

Nhưngtất cả những thứ đó đã là tiêu chuẩn cho nhiều phầnmềm độc hại rồi. Liệu nó có thứ gì đó mới haykhông?

Một tính năng khôngbình thường là Flame có khả năng kết nối với cácthiết bị Bluetooth trong khu vực. Còn chưa rõ chính xácđiều gì xảy ra trong trường hợp này, nhưng có khảnăng là các bộ tai nghe có thể được sử dụng đểgián điệp hoặc là các ảnh chụp có thể bị ăn cắptừ các điện thoại thông minh. Phân tích nhiều hơn làcần thiết để tìm ra các chi tiết hơn nữa.

Một tính năng độcnhất vô nhị khác là trình biên dịch LUA được đưavào, mà có thể được sử dụng để dễ dàng mở rộngchức năng của phần mềm gián điệp với các scripts.

Whatis Flame?

Flameis the code name for a spyware program that is built to be verymodular and which is also known as Flamer and sKyWIper. Flame wasjust recently discovered, and it will be some time before all of itscomponents are analysed. Anti-virus software companies estimate thatFlame has infected about 1,000 computers, mostly in the Middle East.

Whatdoes Flame do?

Thespyware specialises in getting hold of many different types ofinformation. Not only can it steal files and emails f-rom infectedcomputers, but it can also turn them into bugging and surveillancedevices using connected microphones and webcams. It is also able torecord screenshots, keystrokes, and network traffic.

Butall of that is already standard for a lot of malware. Does it haveanything new?

Oneunusual feature is that Flame is able to connect with Bluetoothdevices in the area. It's not clear yet what exactly happens in thiscase, but it's possible that headsets could be used for spying orthat photos could be stolen f-rom smartphones. Machines infected withFlame seem to also be able to broadcast as Bluetooth devices thatoffer services. More analysis is necessary to uncover furtherdetails.

Anotherunique feature is the LUA interpreter that is included, which can beused to easily extend the functionality of the spyware with scripts.

Amodular concept, sophisticated spying features – we've already seenthat with Zeus and SpyEye. How is Flame different f-rom thoseonline-banking trojan kits?

Flamehoàn toàn chờ các lệnh trước khi nó gây lây nhiễm chocác máy tính khác

Flame explicitly waitsfor orders before it infects other computers

Source: KasperskyLab

Flamekhác biệt với các bộ trojan ngân hàng trực tuyến khácnhư thế nào?

Không giống như cáctrojan ngân hàng, các cá nhân đứng đằng sau chương trìnhnày không quan tâm trong việc lan truyền nó xa và nhanh nhấtcó thể - hoàn toàn ngược lại, trong thực tế. Theo chúngtôi được biết tới lúc này, sâu này đã không cố gắngtự mình lan truyền, và nếu một phân tích ban đầu đãkhông đi với bất kỳ thứ gì hữu dụng trong hệ thống,thì Flame thậm chí có thể bị xóa đi. Chỉkhi nó nhận được các lệnh làm như vậy - nếu thôngtin được thấy là có hứa hẹn - thì Flame mới cố gắnggây lây nhiễm cho các hệ thống khác bằng việc sử dụngmột tá các máy tính. Tổng số cuối cùng khoảng1.000 máy tính bị lây nhiễm qua quá trình vài năm là quábé so với Zeus và SpyEye, mà mỗi con đã làm việc theocách của chúng trong hàng triệu máy tính.

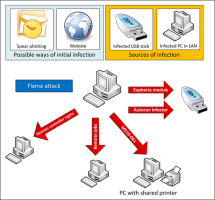

Làmthế nào Flame nhảy vào được các máy tính bị lây nhiễmlúc đầu?

Chúng tôi còn chưabiết, như chúng tôi giả thiết rằng phương pháp điểnhình đối với các cuộc tấn công có chủ đích đã đượcsử dụng. Trong những trường hợp này, những kẻ thâmnhập xác định một nhóm người mà có sự truy cập tớicác thông tin thú vị hoặc có thể ít nhất cung cấp sựtruy cập như vậy. Những đích này thường bị lây nhiễmbằng phần mềm gián điệp, thông qua thư điện tử giảmạo đặc biệt hoặc các đầu USB mà ai đó đã chủ ý“đánh mất” - hoặc thậm chí bằng việc thâm nhậpvào phòng của nạn nhân, nơi mà phần mềm đó đượccài đặt bằng tay lên máy tính đích.

Aicó trách nhiệm về Flame? Tình báo Israel?

Chúng tôi không biết- và chúng tôi nghi chúng ta sẽ khi nào đó biết. Chúngtôi biết rằng phần mềm đã được phát triển bởinhững người chuyên nghiệp, có khả năng là cả mộtnhóm. Hơn nữa, dường như nó được sử dụng lặp đilặp lại trong những tình huống nhất định, chủ yếulà tại Trung Đông, với một sự tập trung đặc biệtvào Iran. Các kết luận có thể được đưa ra về cácbên có trách nhiệm, nhưng điều quan trọng phải giữtrong đầu rằng chúng tôi thường chỉ thấy những gìchúng tôi được cho là thấy trong những tình huống này.

Unlikewith banking trojans, the individuals behind this program are notinterested in spreading it as far and fast as possible – quite theopposite, in fact. As far as we know at this time, the worm didn'ttry to spread itself at all at first, and if an initial analysis didnot come up with anything useful on a system, Flame would even bede-leted. Only when it received orders to do so – if the informationit found looked promising – did Flame try to infect other systemsusing local networks, USB sticks, or other methods. And this wouldtypically only infect up to a dozen computers. The final total ofabout 1,000 infected systems over the course of several years isminimal compared to Zeus and SpyEye, which each worked their way intomillions of machines.

Andhow did Flame get onto the infected computers in the first place?

Wedo not know that yet, but we assume that the typical method fortargeted attacks was used. In these cases, the perpetrators identifya group of people who have access to interesting information or canat least provide such access. These targets are then infected withthe spyware, via specially crafted emails or USB sticks that someonehas purposefully "lost" – or even by breaking into thevictim's apartment, whe-re the software is manually installed on thetargeted computer.

Who'sresponsible for Flame? Israeli intelligence?

Wedon't know – and we doubt we ever will. We do know that thesoftware was developed by professionals, most likely by a whole team.In addition, it seems to have been repeatedly used in certainsituations, mostly in the Middle East, with a particular focus onIran. Conclusions could be drawn about the responsible parties, butit is important to keep in mind that we often only see what we aresupposed to see in these situations.

Flamethường được nhắc tới y hệt như Stuxnet. Liệu có sựliên kết nào không?

Cả 2 chương trìnhđều đã được sử dụng theo một cách thức có xu hướngđể gợi ý có sự liên can của tình báo, nhưng về mặtkỹ thuật chúng có rất ít điểm chung. Stuxnet từng làmột chương trình phá hoại mà đã được nhắm đích vàtối thiểu, bất chấp dải các chức năng rộng lớn củanó; Flame, mặt khác, là một chương trình phần mềm giánđiệp rất mạnh, vạn năng và, kích thước 20MB, thứ gìđó béo ị. Các chuyên gia về virus đã phân tích phầnmềm gián điệp này để biết vì sao 2 chương trình đãlan truyền một phần có sử dụng các chỗ bị tổnthương tương tự như nhau.

LiệuFlame có là một mẫu cho một “vũ khí KGM” hiện đại?

Sự chỉ định củaFlame có nhiều thứ phải làm với việc gián điệp hơnlà phá hủy. Phần mềm gián điệp vì thế sẽ đượcgắn nhãn là một “máy nghe trộm KGM”hơn là một vũ khí.

Điềugì là đặc biệt về Flame?

Chươngtrình phần mềm gián điệp này đường như đã đượcsử dụng nhiều năm mà không bị phát hiện, và cho tớikhi bị phát hiện, không chương trình chống virus duy nhấtnào nhận biết được phần mềm độc hại này. Tìnhtrạng này chỉ cho thấy một lần nữa các phần mềmchống virus không phù hợp như thế nào cho việc dò tìmcác hệ thống chống lại các cuộc tấn công có chủđích. Các phần mềm chống virus tập trung vào việc dòtìm các máy tính chống lại sự lan truyền, không phầnbiệt các phần mềm độc hại và, hầu hết, là vô dụngchống lại các phần mềm chuyên dụng như Flame.

Flameis often mentioned in the same breath as Stuxnet. Is there aconnection there?

Bothprograms were used in a way that tends to suggest intelligenceinvolvement, but technically they have very little in common. Stuxnetwas a sabotage program that was very targeted and minimal, despiteits wide range of functions; Flame, on the other hand, is a spywareprogram that is very powerful, universal and, at 20MB, somewhatbloated. The virus experts who analysed the spyware could not findany significant similarities in the code, and there are manypotential explanations for why the two programs were spread in partusing similar vulnerabilities.

IsFlame a prototype for a modern "cyber weapon"?

Flame'sassignment has more to do with spying than with destruction. Thespyware should therefore be labelled a "cyber wiretap"rather than a weapon.

Whatis actually special about Flame?

Thespyware program seems to have been used for many years without beingdiscovered, and until that happened, not a single anti-virus programrecognised the malware. This situation shows once again howunsuitable anti-virus software is for protecting systems againsttargeted attacks. Anti-virus software focuses on defending machinesagainst widespread, indiscriminate malware and is, for the most part,powerless against specialised software like Flame.

Dịch: Lê Trung Nghĩa

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Blog này được chuyển đổi từ http://blog.yahoo.com/letrungnghia trên Yahoo Blog sang sử dụng NukeViet sau khi Yahoo Blog đóng cửa tại Việt Nam ngày 17/01/2013.Kể từ ngày 07/02/2013, thông tin trên Blog được cập nhật tiếp tục trở lại với sự hỗ trợ kỹ thuật và đặt chỗ hosting của nhóm phát triển...

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu

Các bài toàn văn trong năm 2025

Các bài toàn văn trong năm 2025

Các bài trình chiếu trong năm 2025

Các bài trình chiếu trong năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu