Front company used to sign malware

06 February 2013, 16:17

Theo: http://www.h-online.com/security/news/item/Front-company-used-to-sign-malware-1799101.html

Bài được đưa lên Internet ngày: 06/02/2013

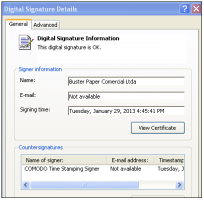

Chữ ký hợp lệ của phần mềm độc hại. Nguồn Malwarebytes

The malware's valid signature displayed. Source: Malwarebytes

Lời người dịch: Một thủ đoạn khác của các tin tặc là lập công ty ma, sau đó yêu cầu cấp chứng thực số từ một nhà cung cấp chứng thực số hợp pháp. Sau đó sử dụng chứng thực số hợp lệ đó để ký cho phần mềm độc hại để đánh lừa người sử dụng nhằm mục đích ăn cắp thông tin dữ liệu. “Trojan đã được ký với chứng thực có được một cách giả mạo đã được gửi đi bằng thư điện tử như một tệp gắn kèm thực thi được. Sự thực thi đã được ngụy trang như một tệp PDF mà, một khi được mở, đã cài đặt mã độc, đã triển khai tiếp tục tải trọng và nghe lén hệ thống để giành lấy các chi tiết tài khoản và mật khẩu ngân hàng”.

Sử dụng một công ty vỏ bọc, các tội phạm tại Brazil đã mua các chứng thực hợp lệ từ một nhà cung cấp chứng thực để ký phần mềm độc hại, theo một báo cáo từ Malwarebytes. Phương pháp mới để có được các chữ ký đã được tìm ra khi các tội phạm đã ký một trojan ngân hàng và các phần mềm độc hại khác và đặt chúng vào lưu thông.

Các chứng thực từng là những vấn đề đối với một công ty gọi là “Buster Paper Comercial Ltda”, nó hình như chỉ tồn tại trên giấy. Công ty này đã được sử dụng để yêu cầu một chứng chỉ từ CA Digicert. Digicert đã nói cho CIO Magazine rằng nó đã phát hành chứng thực vì khi đó “Buster Paper Comercial Ltda là một doanh nghiệp đăng ký hợp lệ như được khẳng định thông qua Brazilian Ministerio da Fazenda: Cadastro Sincronizado Nacional." Chứng thực đó kể từ đó đã bị thu hồi lại”.

Trojan đã được ký với chứng thực có được một cách giả mạo đã được gửi đi bằng thư điện tử như một tệp gắn kèm thực thi được. Sự thực thi đã được ngụy trang như một tệp PDF mà, một khi được mở, đã cài đặt mã độc, đã triển khai tiếp tục tải trọng và nghe lén hệ thống để giành lấy các chi tiết tài khoản và mật khẩu ngân hàng.

Phần mềm độc hại được ký số đã và đang được sử dụng để trao cho người sử dụng một cảm giác sai về an ninh trong phần mềm và để nó vượt qua được một số sự phòng thủ trong các hệ điều hành, nhưng trong quá khứ, hầu hết các chứng thực được sử dụng đã từng bị ăn cắp hơn là được áp dụng.

Using a shell company, criminals in Brazil purchased valid certificates f-rom a certificate authority in order to sign malware, according to a report f-rom Malwarebytes. The new method of obtaining signatures was detected when the criminals signed a banking trojan and other malware and put them into circulation.

The certificates were issues to a company called "Buster Paper Comercial Ltda" which apparently only existed on paper. The company was used to request a certificate f-rom CA Digicert. Digicert told CIO Magazine that it did issue the certificate because at the time "Buster Paper Comercial Ltda was a legally registered business as confirmed through the Brazilian Ministerio da Fazenda: Cadastro Sincronizado Nacional." The certificate has since been revoked.

The trojan that was signed with the fraudulently obtained certificate was sent by email as an attached executable file. The executable was disguised as a PDF file which, once opened, installed malicious code, deployed further payloads and tapped the system to obtain bank account details and passwords.

Digitally signing malware has been used to give the user a false sense of security in the software and to get it past some defences in operating systems, but in the past, most of the certificates used have been stolen rather than applied for.

(djwm)

Dịch: Lê Trung Nghĩa

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Blog này được chuyển đổi từ http://blog.yahoo.com/letrungnghia trên Yahoo Blog sang sử dụng NukeViet sau khi Yahoo Blog đóng cửa tại Việt Nam ngày 17/01/2013.Kể từ ngày 07/02/2013, thông tin trên Blog được cập nhật tiếp tục trở lại với sự hỗ trợ kỹ thuật và đặt chỗ hosting của nhóm phát triển...

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu

Các bài toàn văn trong năm 2025

Các bài toàn văn trong năm 2025

Các bài trình chiếu trong năm 2025

Các bài trình chiếu trong năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Hướng dẫn nghiên cứu của khoa về ChatGPT và các công cụ AI

Hướng dẫn nghiên cứu của khoa về ChatGPT và các công cụ AI

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt