Fatal crypto flaw in some government-certified smartcards makes forgery a snap

Với những chứng thực của chính phủ cho điều này bị gãy, NSA có thể không cần các cửa hậu.

With government certifications this broken, the NSA may not need backdoors.

by Dan Goodin - Sept 16 2013, 10:25pm ICT

Bài được đưa lên Internet ngày: 16/09/2013

by Dan Goodin - Sept 16 2013, 10:25pm ICT

Lời người dịch: Lỗi trong các thẻ thông minh được cấp cho các công dân Đài Loan dù được chính phủ chứng thực. “Sự hỏng hóc có những tác động không chỉ đối với các công dân Đài Loan mà đối với các công nghệ mật mã được chứng thực quốc tế ở những nơi khác nữa. “Đây là một thực tế chung để quảng cáo các con chip như được chứng thực nếu chúng có được chứng chỉ trong một số phần của nó, nhưng chứng chỉ đó thực sự có ít ý nghĩa”, các nhà nghiên cứu đã nói cho Ars. “Toàn bộ hệ thống bị gãy đổ. 2 chứng chỉ đã không dừng được RNG phần cứng tồi trong thẻ đó; làm thế nào chúng ta có thể tin tưởng họ sẽ tìm thấy nhiều lỗi tinh vi hơn như các cửa hậu cố ý””. Xem các phần [01] và [02]. Xem thêm: 'Chương trình gián điệp PRISM trên không gian mạng'.

Các nhà nghiên cứu nói họ đã nói cho các quan chức trong chính phủ Đài Loan về các vấn đề đó và đã được nói rằng 10.000 thẻ có thể chịu những điểm yếu tương tự. Ước lượng, các nhà nghiên cứu đã nói cho Ars, từng dựa vào các hồ sơ nội bộ từ Bộ Nội vụ thì Cơ quan Chứng thực và Chunghwa Telecom, cơ quan chứng thực số chính thức của Đài Loan và nhà sản xuất thẻ thông minh, một cách tương ứng.

“Chính phủ nói rằng họ sẽ theo dõi và thay thế tất cả các thẻ có lỗi nhưng đã không thực hiện như vậy vào thời điểm viết bài này”, các nhà nghiên cứu đã nói cho Ars. “Vì thế mỗi người với một thẻ RSA – 1024 có thể có một thẻ yếu”. Các thẻ mới hơn RSA 2048 bit mà họ đã kiểm tra đã không bị các điểm yếu y hệt, dù họ đã không đưa ra khả năng các thẻ đó có chứa nhiều lổi tinh vi hơn mà làm cho chúng cũng có khả năng bị tổn thương.

Không phải là lần đầu tiên

Một trong những thẻ thông minh bị ảnh hưởng, từ hãng Chunghwa Telecom. NIST

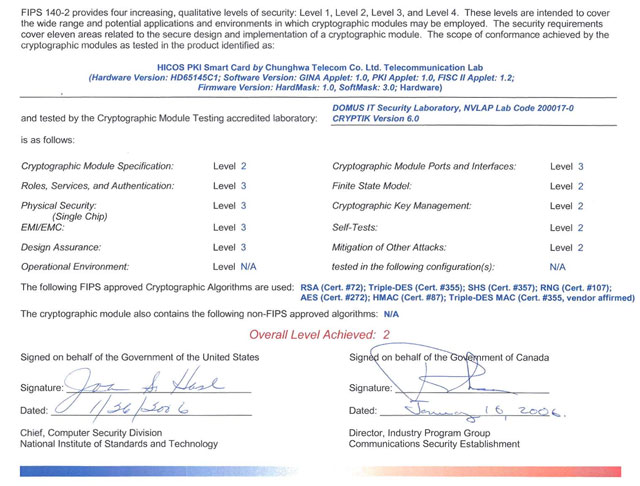

Chứng chỉ hợp lệ FIPS 140-2 cho một trong những thẻ thông minh bị ảnh hưởng. NIST.

7 nhà nghiên cứu là Daniel J. Bernstein, Yun-An Chang, Chen-Mou Cheng, Li-Ping Chou, Nadia Heninger, Tanja Lange, và Nicko van Someren. Nhiều thông tin hơn về họ và các phát hiện của họ sẵn sàng ở đây. Sự hỏng hóc có những tác động không chỉ đối với các công dân Đài Loan mà đối với các công nghệ mật mã được chứng thực quốc tế ở những nơi khác nữa.

“Đây là một thực tế chung để quảng cáo các con chip như được chứng thực nếu chúng có được chứng chỉ trong một số phần của nó, nhưng chứng chỉ đó thực sự có ít ý nghĩa”, các nhà nghiên cứu đã nói cho Ars. “Toàn bộ hệ thống bị gãy đổ. 2 chứng chỉ đã không dừng được RNG phần cứng tồi trong thẻ đó; làm thế nào chúng ta có thể tin tưởng họ sẽ tìm thấy nhiều lỗi tinh vi hơn như các cửa hậu cố ý”.

The researchers said they informed officials in Taiwan's government of the problems and were told that as many as 10,000 cards might suffer similar weaknesses. The estimate, the researchers told Ars, were based on internal records f-rom the Ministry of Interior Certificate Authority and Chunghwa Telecom, Taiwan's official digital certificate authority and the smartcard manufacturer, respectively.

"The government claims that they will track down and replace all the flawed cards but hasn't done so at the time of writing," the researchers told Ars. "So everybody with an RSA-1024 card could have a weak one." The newer RSA 2048-bit cards they examined didn't suffer f-rom the same weaknesses, although they didn't rule out the possibility those cards contain more subtle flaws that make them just as vulnerable.

Not the first time

Enlarge / One of the affected smartcards, f-rom Chunghwa Telecom Co., Ltd.

NIST

The discovery has roots in research published last year that made another astonishing discovery: four of every 1,000 1024-bit keys found on the Internet provided no cryptographic security at all. The reason: as with Taiwan's Citizen Digital Certificate keys, the almost 27,000 cryptographically worthless keys they found shared primes with at least one other key. One of the research teams that discovered the keys later released a detailed analysis of what went wrong. Since almost all the keys were f-rom "self-signed" certificates used to protect routers and other devices, the researchers speculated the hardware lacked the robust RNGs found in more advanced platforms and applications.

Two of the three mathematical techniques used to factor the keys in the Taiwanese smartcards are well-known and unsophisticated. They are trial division and use of things like the Binary Greatest Common Divisory Algorithm for finding greatest common divisors. A third technique know as Coppersmith's attack is significantly more advanced, and the researchers said it represents the first recorded time it has been used to break a cryptographic system.

All three techniques can be carried out on unsophisticated computers to factor weak keys in a matter of hours. Using the same methods and hardware to factor 1024-bit keys that are generated properly would "not have found those primes within the expected lifetime of the universe," the researchers said. (Other, more sophisticated algorithms, when carried out on supercomputers, represent a much bigger threat to 1024-bit keys.)

"Our results make it pretty clear that the more computational effort we expend, the more keys we were able to factor," the researchers wrote. "We did enough computation to illustrate the danger, but a motivated attacker could easily go further."

As crucial as random number generation (RNG) is to cryptographic security, the task remains maddeningly difficult to do. It requires a computer to carry out what scientists call non-deterministic behavior, which typically causes malfunctions in most other contexts. Frequently, extremely subtle bugs can cause RNGs, assumed to be robust, to produce highly predictable output. One example was an almost catastrophic vulnerability in the Debian distribution of Linux. The overlooked bug caused vulnerable machines to generate dangerously weak cryptographic keys for more than 20 months before it was diagnosed and fixed in mid 2008.

The FIPS 140-2 Validation Certificate for one of the affected smartcards.

NIST

To prevent these common mistakes, standards bodies sponsored by governments around the world have cre-ated a set of rigid criteria cryptographic systems must pass to receive certifications that can be trusted. The certifications are often a condition of a hardware or software platform being adopted or purchased by the government agency or contractor.

But despite passing both the FIPS 140-2 Level 2 and Common Criteria standards, the RNG process used to generate the weak cards clearly didn't meet their mandated requirements. FIPS 140, for instance, specifies that output of a hardware RNG on the processor of the smartcard must (a) be fed through tests to check whether it's random and unbiased, and only then can the output (b) be used as a seed for a so-called deterministic random bit generator, which in many settings is referred to as a pseudo RNG. The hardware RNG was provided by the AE45C1, a CPU manufactured by Renesas that sits on top of the smartcard. The deterministic random bit generator was driven by the smartcard firmware provided by Chunghwa Telecom.

"It's pretty clear that neither step happened in this case," the researchers told Ars. "Even without performing step (a), step (b) should have made the keys appear individually random, even if they were not. Instead, the factored keys contained long strings of 0 bits or periodic bit patterns that suggest that step (b) was skipped, and what we see is the direct unwhitened output f-rom the malfunctioning hardware."

The seven researchers are Daniel J. Bernstein, Yun-An Chang, Chen-Mou Cheng, Li-Ping Chou, Nadia Heninger, Tanja Lange, and Nicko van Someren. More information about them and their findings is available here. The failure has implications not only for the citizens of Taiwan but for internationally certified cryptographic technologies everywhe-re.

"It is a common practice to advertise chips as certified if they get certification on some part of it, but the certification actually means very little," the researchers told Ars. "The whole system is broken. "Two certifications didn't stop the bad hardware RNG on the card; how can we trust them to find more sophisticated flaws such as intentional back doors?"

Dịch: Lê Trung Nghĩa

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn

Blog này được chuyển đổi từ http://blog.yahoo.com/letrungnghia trên Yahoo Blog sang sử dụng NukeViet sau khi Yahoo Blog đóng cửa tại Việt Nam ngày 17/01/2013.Kể từ ngày 07/02/2013, thông tin trên Blog được cập nhật tiếp tục trở lại với sự hỗ trợ kỹ thuật và đặt chỗ hosting của nhóm phát triển...

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

Sổ tay Nghiên cứu Mở của Mạng lưới Cao học Toàn cầu Tài nguyên Giáo dục Mở - GO-GN (Global OER - Graduate Network)

DigComp 3.0: Khung năng lực số châu Âu

DigComp 3.0: Khung năng lực số châu Âu

Các bài toàn văn trong năm 2025

Các bài toàn văn trong năm 2025

Các bài trình chiếu trong năm 2025

Các bài trình chiếu trong năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Các lớp tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Tập huấn thực hành ‘Khai thác tài nguyên giáo dục mở’ cho giáo viên phổ thông, bao gồm cả giáo viên tiểu học và mầm non tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Các tài liệu dịch sang tiếng Việt tới hết năm 2025

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Loạt bài về AI và AI Nguồn Mở: Công cụ AI; Dự án AI Nguồn Mở; LLM Nguồn Mở; Kỹ thuật lời nhắc;

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Nhóm các Nhà cấp vốn Nghiên cứu Mở (ORFG) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Tổng hợp các bài của Liên minh S (cOAlition S) đã được dịch sang tiếng Việt

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

Bàn về 'Lợi thế của doanh nghiệp Việt là dữ liệu Việt, bài toán Việt' - bài phát biểu của Bộ trưởng Nguyễn Mạnh Hùng ngày 21/08/2025

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

‘KHUYẾN NGHỊ VÀ HƯỚNG DẪN TRUY CẬP MỞ KIM CƯƠNG cho các cơ sở, nhà cấp vốn, nhà bảo trợ, nhà tài trợ, và nhà hoạch định chính sách’ - bản dịch sang tiếng Việt

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Tọa đàm ‘Vai trò của Tài nguyên Giáo dục Mở trong chuyển đổi số giáo dục đại học’ tại Viện Chuyển đổi số và Học liệu - Đại học Huế, ngày 12/09/2025

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

Hiểu các giấy phép CC và đào tạo AI: Một tóm tắt về pháp lý

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

‘Từ nội dung của con người đến dữ liệu của máy móc. Giới thiệu tín hiệu CC’ - bản dịch sang tiếng Việt

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 11. Hugging Face Transformers

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Hướng dẫn kỹ thuật lời nhắc. Kỹ thuật viết lời nhắc. Lời nhắc Tái Hành động (ReAct)

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Khóa Thực hành khai thác Tài nguyên Giáo dục Mở No2/2025 tại Trường Đại học Nguyễn Tất Thành, 19 và 26/08/2025. Ngày 1.

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Dự án DIAMAS đưa ra Khuyến nghị và Hướng dẫn Truy cập Mở Kim cương

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Thông cáo báo chí của Liên minh S về Truy cập Mở trong giai đoạn 2026-2030 - bản dịch sang tiếng Việt

Hướng dẫn nghiên cứu của khoa về ChatGPT và các công cụ AI

Hướng dẫn nghiên cứu của khoa về ChatGPT và các công cụ AI

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

‘Các nhà giáo dục AI sử dụng Tài nguyên Giáo dục Mở như thế nào? Một nghiên cứu trường hợp liên lĩnh vực về TNGDM cho giáo dục AI’ - bản dịch sang tiếng Việt

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

Khung AI mới của Vương quốc Anh (UK) đặt văn hóa lên trước mã

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

cOAlition S củng cố cam kết Truy cập Mở trong khi thúc đẩy giai đoạn chiến lược tiếp theo

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

‘Chiến thắng cuộc đua: KẾ HOẠCH HÀNH ĐỘNG AI CỦA NƯỚC MỸ’ - bản dịch sang tiếng Việt

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

12 dự án AI Nguồn Mở hàng đầu để bổ sung vào kho công nghệ của bạn. 9. OpenCV

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

Hướng dẫn kỹ thuật lời nhắc. Các tác nhân. Giới thiệu các tác nhân AI

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Khuyến nghị về đạo đức của trí tuệ nhân tạo’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt

‘Sinh viên là đồng tác giả: Cảm xúc về thành tích, niềm tin về việc viết và quyết định xuất bản Tài nguyên Giáo dục Mở’ - bản dịch sang tiếng Việt